قد يكون العدد الكبير من ملفات الأكواد الخبيثة الموجودة على الإنترنت هو السبب الرئيسي لاعتمادنا هذه النصائح والأدلة العملية التي سنذكرها في هذه المقالة ، والتي ليس لها هدف آخر غير هدف اجعل أمان Windows يسود للحصول على أفضل راحة عمل.

بالنظر إلى أن هناك طرقًا مختلفة للعدوى يمكن أن نكون ضحايا لها في لحظة معينة ، فإن أمن يجب أن يكون نظام التشغيل الخاص بنا أحد الجوانب الرئيسية التي يجب مراعاتها.

1. تحسين الأمان باستخدام مضاد فيروسات جيد

عند الإشارة إلى مضاد فيروسات جيدنحن نحاول بالضرورة أن نذكر أنه يجب دفعها ؛ أداة مجانية تنطوي على قيود معينة ، نفس الشيء الذي قد يسمح بإدخال ملف من التعليمات البرمجية الضارة إلى جهاز الكمبيوتر الخاص بنا.

لا تأتي الفيروسات ، وأحصنة طروادة ، والبرامج الضارة ، وبرامج التجسس ، وعدد قليل من ملفات التعليمات البرمجية الضارة الأخرى من بيئات الإنترنت المختلفة فحسب ، ولكن أيضًا قد يتم دمجه في بعض المكونات الإضافية في متصفح الإنترنت لدينا ، البيئة التي لا تستطيع التطبيقات الحرة بشكل عام اكتشافها.

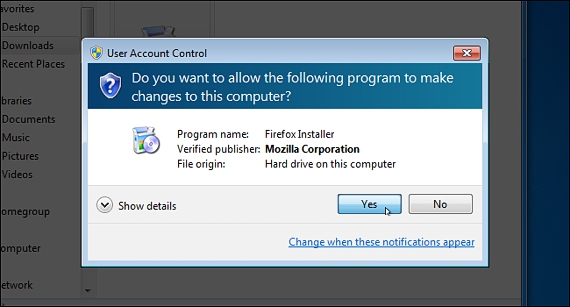

2. دع UAC يعمل دائمًا

يتم دائمًا تنشيط UAC (التحكم في حساب المستخدم) دائمًا ، على الرغم من أن بعض الأدوات والتطبيقات تطلب من المستخدم إلغاء تنشيط هذه الوظيفة مؤقتًا ؛ يحدث الموقف عادةً عند محاولة تثبيت نوع من التطبيقات التي تريد تسجيل رقم تسلسلي غير قانوني فيها.

بدءًا من Windows 7 وما بعده ، سيتم دائمًا تنشيط UAC هذا بشكل افتراضي ، وهي وظيفة تهدف إلى منع إصابة نظام التشغيل بالبرامج الضارة (الكراك).

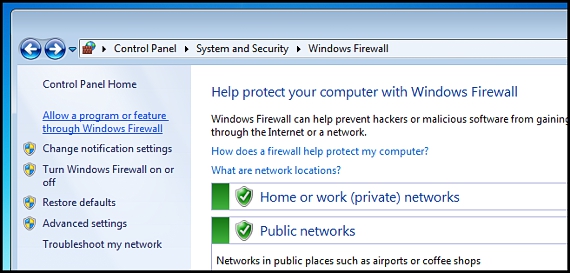

3. قم دائمًا بتكوين جدار الحماية وتمكينه

هذا جانب آخر من أمن التي يجب أن نأخذها دائمًا في الاعتبار ، البيئة التي أبدا في الحياة يجب علينا تعطيله منذ ذلك الحين ، سنسمح بدخول أي نوع من التهديد إلى Windows.

من Windows XP فصاعدًا ، يتم تنشيط جدار حماية Windows افتراضيًا ؛ إذا كانت هناك أداة نحن على يقين من أنها لا تحتوي على أي نوع من الشفرات الضارة ، فيمكننا ذلك تكوين جدار الحماية هذا للسماح بالاتصال المباشر بين فريقنا مع الخوادم الخاصة بهم.

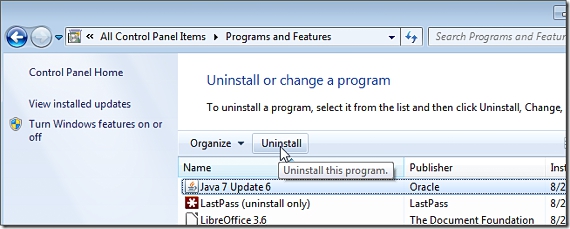

4. تعطيل جافا

Java هي إحدى الأدوات التي تُستخدم بشكل عام لزيارة مواقع ويب معينة ؛ لسوء الحظ ، إذا لم يعثر المستخدم على أحدث إصدار من هذه الوظيفة الإضافية ، فقد يكون ضحية لنوع من ملفات التعليمات البرمجية الضارة.

عانت Java من عدد كبير من الهجمات بسبب نقاط ضعفها الهائلة ، والثقوب التي يستخدمها المتسللين الذين يحاولون جمع المعلومات من خلال ملفات تعريف ارتباط الإنترنت المختلفة. يوصى بإلغاء تثبيت Java من Windows ، على الرغم من أنه إذا كان مطلوبًا بالفعل ، فإن التطبيق الذي يطلبه سيعيد تثبيته.

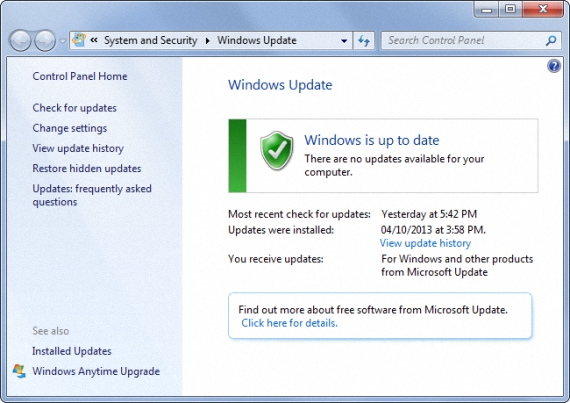

5. حافظ على تحديث النظام مع Windows Update

على الرغم من الإخفاقات التي قد تحدث مع بعض تحديثات Windows ، فمن المستحسن دائمًا تنفيذها في نظام التشغيل الخاص بنا.

هذا بسبب اقتراح تصحيحات جديدة من قبل Microsoft ، والتي تهدف إلى قفل لبعض الثقوب أمن; العديد من هذه التصحيحات مخصصة لتصحيح الأخطاء التي تظهر عمومًا في متصفحات الإنترنت المختلفة أو في بعض تطبيقات الطرف الثالث.

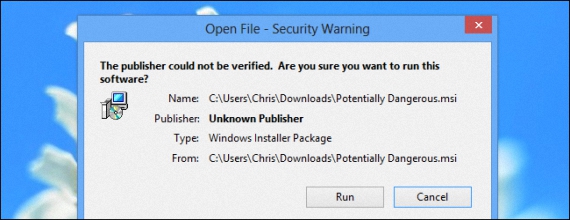

6. قم بتثبيت التطبيقات الآمنة في Windows

يحاول الكثير من الأشخاص التنزيل والتثبيت التطبيقات التي تم الحصول عليها من التورنت، والتي تميل عمومًا إلى وجود تهديدات معينة في شقوقها.

لهذا السبب ، يجب أن يتم تنزيل التطبيقات فقط من المواقع الرسمية وليس من بعض المواقع المشبوهة.

7. تجنب تثبيت البرامج المقرصنة

يرتبط هذا الجانب ارتباطًا جوهريًا بما ذكرناه في المصطلح السابق. لن تجلب البرامج المقرصنة نتائج عمل جيدة لجهاز الكمبيوتر الشخصي.

إذا كان جهاز الكمبيوتر الخاص بنا يعمل بشكل جيد في لحظة معينة وبعد ذلك يبدأ في أن يصبح أبطأ وأبطأربما يجب أن نحلل منذ متى حدث هذا الموقف ؛ على وجه اليقين أنه يمكنك استنتاج مثلنا عند ذكر ذلك ، حدث هذا الفشل عندما قمنا بتثبيت نوع من البرامج المقرصنة.

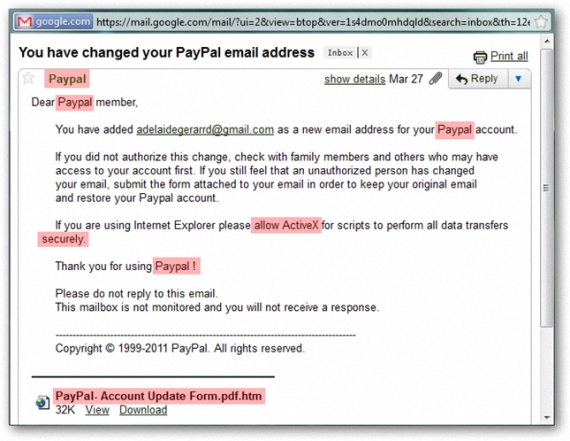

8. كن حذرا مع الهندسة الاجتماعية

على الرغم من حقيقة أن هذا الجانب تم تحديده جيدًا منذ بعض الوقت ، غالبًا ما يقع مستخدمو Windows الجدد في فخ الهندسة الاجتماعية.

يشير إلى الرسائل الخاطئة التي تصل إلى بريدنا الإلكتروني ، حيث يُطلب منا بيانات اعتماد الوصول إلى الخدمة أو أي بيئة أخرى ، تحت "التهديد" بإغلاق حسابنا أو المقاطعة بالتأكيد ، وهي كذبة.

9. تغيير كلمات المرور بشكل متكرر

هناك جانب أمان آخر يجب أن نأخذه بعين الاعتبار وهو كلمات مرور الوصول إلى خدمات الإنترنت الخاصة بنا.

إذا اشتبهنا في نقطة معينة في أن شخصًا ما قد أدخل بريدنا الإلكتروني (أو أي بيئة أخرى مماثلة) ، ربما بالفعل لقد قمنا بتغيير كلمة المرور لكلمة مرور جديدة؛ لا ينبغي أبدًا في الحياة إعادة استخدام كلمة المرور التي تم اختراقها سابقًا ، حيث إنها موجودة في قاعدة بيانات هؤلاء المستخدمين عديمي الضمير.

10. استخدم كلمات مرور قوية

هذه هي التوصية الرئيسية التي يتم تقديمها عادةً للمستخدمين الذين يتصفحون بيئات الإنترنت المختلفة ؛ ال استخدام كلمات مرور قوية يمكن أن تساعدنا في الحفاظ على المعلومات التي لدينا في أماكن مختلفة في السحابة وعلى جهاز الكمبيوتر الخاص بنا محمية بشكل جيد.

يتم إنشاء كلمة مرور آمنة من خلال الجمع بين الأحرف الأبجدية الرقمية (الأحرف والأرقام) والأحرف الكبيرة والصغيرة وبعض الأحرف التي تجعل فك تشفيرها أكثر صعوبة.

معلومات اكثر - قم بتنزيل ESET Smart Security 5, Vuze Torrent Downloader: قم بتنزيل ملفات Torrent على Android, كيف يمكنك تعطيل التطبيقات التي تبدأ مع Windows, أهمية إنشاء كلمات مرور قوية