Wie bei vielen der Probleme und Exploits, die in den verschiedenen Anwendungen festgestellt werden, handelt es sich diesmal um einen Forscher der Sicherheitsfirma Context, über den wir speziell sprechen Tom Gericht, die gerade offiziell eine Reihe von Dokumenten veröffentlicht hat, die die Existenz eines kleinen Problems zeigen, das in der Software der gefunden wurde Steam Desktop Client, das gleiche, das seit 10 Jahren vorhanden ist, obwohl Sie es vielleicht nicht glauben.

Cocretely sprechen wir von einer Sicherheitslücke, die, trotz allem, was Sie dort gelesen haben, an Orten, an denen es den Anschein hat, dass das Problem gemildert wird, jeder Hacker mit ausreichendem Wissen sogar erreichen könnte, wenn er es ausnutzt Übernehmen Sie die Kontrolle über alle Computer, auf denen dieser Client installiert war. Das Schlimmste an dieser ganzen Sache ist, dass es trotz der Tatsache, dass der Exploit in den letzten 10 Jahren in der Anwendung vorhanden war, keiner Person mit genügend Wissen, um einem Benutzer Schaden zuzufügen, gelungen ist, die Sicherheitsanfälligkeit zu entdecken.

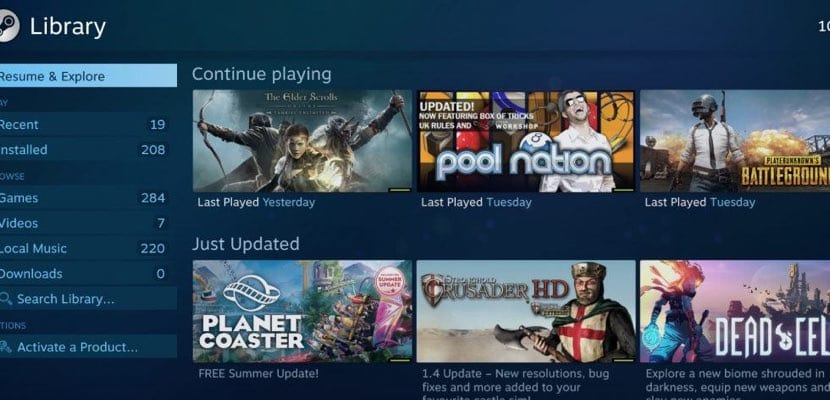

Tom Court war der Sicherheitsexperte, der in der Lage war, eine der schlimmsten Sicherheitslücken des Steam-Computerclients zu finden

Wir gehen etwas detaillierter vor und wie Tom Court selbst kommentiert hat, sprechen wir über ein Problem mit der Sicherheit der sehr einfachen Anwendung, und vor allem und vielleicht war dies das größte Risiko, das von jedem Hacker sehr einfach zu verwenden ist. Um sich ein Bild zu machen, sagen Sie, dass das Hauptproblem mit Steam-Software, die in den letzten zehn Jahren auf mehr als 15 Millionen Computern installiert wurde ist, dass es keinen Schutz gegen neue Exploit-Entwicklungen gab.

Wie Tom Court selbst anscheinend kommentiert hat, hätte es jeder Hacker dank dieser Sicherheitsanfälligkeit schaffen können Übernimm die Kontrolle über jeden ComputerOffenlegung aller Informationen des Eigentümers oder Benutzers, einschließlich der Systemanmeldeinformationen und anderer Dienste. Das Beste an all diesen Neuigkeiten ist, dass es ausnahmsweise und möglicherweise aufgrund der Einfachheit dieser Exploits keinen Hinweis darauf gibt, dass ein Hacker diese schreckliche Sicherheitslücke ausgenutzt hat.

Wir mussten bis 2018 warten, bis Valve dieses Sicherheitsproblem bei Steam gelöst hatte

All diese Informationen sind vorhersehbar nach Valve ans Licht gekommen Ein Teil dieses Problems wurde im Juli 2017 gelöstInsbesondere scheint der gefährlichste Teil der Sicherheitsanfälligkeit entfernt worden zu sein. Nach diesem Update neugierig Die Software hatte immer noch einen Fehler, wenn auch einen kleinen da dies nur zum Absturz des Clients führte und der Hacker bösartigen Code nur remote auf dem Computer des Opfers bereitstellen konnte. Um diesen Fehler zu demonstrieren, hat Tom Court selbst ein Video erstellt. Sie haben es gleich zu Beginn des erweiterten Eintrags, in dem er selbst die Taschenrechneranwendung aus der Ferne startet, um diesen Fehler auszunutzen.

Wie so oft hat Tom Court Valve über diesen Fehler informiert und seit seiner Entdeckung wurde er bis zum 20. Februar dieses Jahres 2018, dem Datum, an dem die Beta-Version des Clients diese Sicherheitsanfälligkeit behoben hat, nicht überprüft. Am 22. März war diese Version nicht mehr Beta-Version und erreichte schließlich alle Benutzer. Sagen Sie Ihnen im Detail, dass Sie in den Versionshinweisen eine Zeile finden, in der Tom Court selbst gedankt wird.

Zumindest und diesmal ist die Wahrheit, obwohl es zu lange her ist, dass die Sicherheitsanfälligkeit entdeckt wurde, bis sie endgültig behoben wurde Valve hat die Kommentare von Tom Court stets beachtet und mit ihm zusammengearbeitet Um den Fehler zu korrigieren, steht dies im Gegensatz zu den Maßnahmen anderer Unternehmenstypen, bei denen dieser Art von Kontakt normalerweise keine Aufmerksamkeit geschenkt wird.

Weitere Informationen: Kontext