A plusieurs reprises, nous avons évoqué un certain nombre d'applications qui ont la possibilité de combiner certains types de élément "secret" dans une photographie. Ça pourrait impliquer un texte ou un fichier audio, tout dépend de l'outil et de ce que vous devez faire.

Si pour nous qui sommes considérés comme des "utilisateurs ordinaires" ce type de tâche est facilité, Pouvez-vous imaginer ce qu'un expert en informatique peut faire? De manière directe, nous parlons de ce que l'on appelle sur le web un "exploit JPEG", un élément qui est une photographie qui contient un fichier de code malveillant à l'intérieur; Pour cette raison, nous vous recommandons désormais d'utiliser quelques visionneuses d'images que vous pouvez utiliser sans aucun risque pour éviter la présence de ces "exploits JPEG".

À quel point un «exploit JPEG» peut-il être dangereux?

Supposons un instant que quelqu'un vous ait envoyé une photo et qu'elle contienne un fichier de code malveillant; le même qui peut être classé comme un «exploit JPEG». Si vous l'avez déjà téléchargé sur votre ordinateur personnel et que vous double-cliquez dessus, cet élément sera automatiquement exécuté depuis l'intérieur de la photographie, infecter Windows et transformer votre ordinateur personnel en un «robot» qui recevra des ordres à distance, de l'endroit où se trouve l'attaquant.

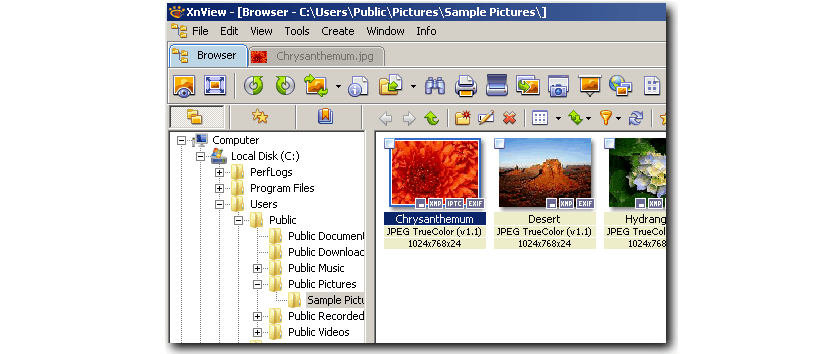

XnView

Une bonne recommandation pour l'utilisation de visionneuses d'images tierces s'appelle «XnView«, Qui théoriquement, n'arriverait pas à montrer une image dont la structure a un« exploit JPEG ». Nous pouvons y parvenir après avoir installé cet outil et le définir comme "par défaut".

Vous devez ouvrir cette application pour trouver les images ou photographies que vous souhaitez visualiser. Bien que l'outil vous propose quelques autres alternatives d'utilisation, le plus important est la répartition des images dans différents onglets dans son interface, quelque chose de très similaire à ce que font actuellement les navigateurs Internet.

IrfanVoir les miniatures

Cet outil présente un double avantage, puisque d'une part vous avez la possibilité de rechercher un emplacement spécifique sur le disque dur pour les images que vous souhaitez afficher.

L'autre avantage réside dans la possibilité de créer des photos panoramiques. Autres quelques fonctions supplémentaires qu'il vous offre «IrfanVoir les miniatures»Est dans la possibilité de faire pivoter l'image sans que cela perde beaucoup de qualité selon le développeur.

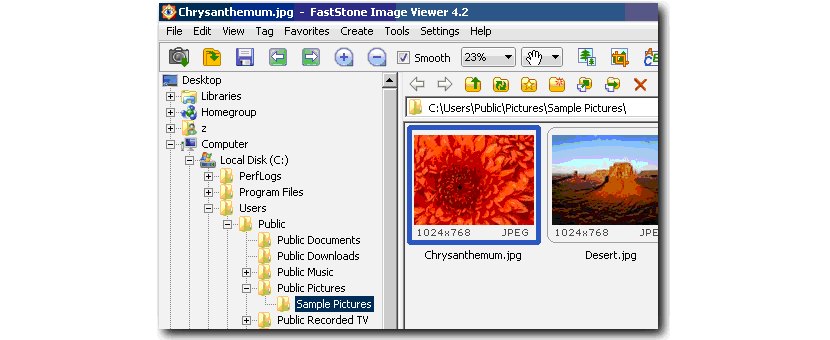

FastStone Image Viewer

Comme les alternatives mentionnées précédemment, avec «FastStone Image Viewer»Nous aurons également la possibilité de voir des photos ou des images dans l'interface de l'outil.

Vous pouvez apporter de petites modifications aux photos que vous parvenez à charger dans cette application, ce qui nou cela entraînera la perte d'un grand nombre d'octets dans sa résolution selon le développeur.

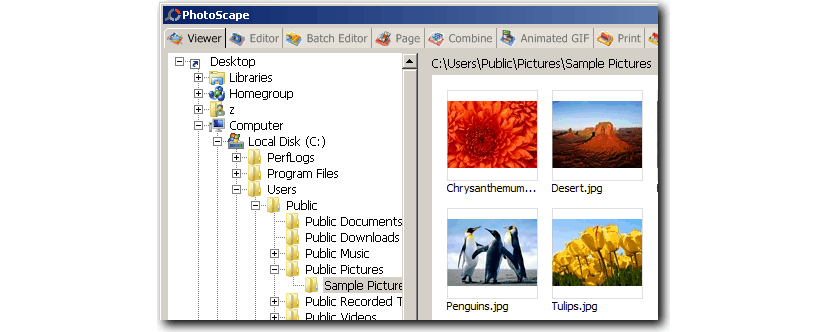

Photoscape

Les similitudes avec les outils que nous avons mentionnés ci-dessus sont excellentes, cependant chaque image s'ouvrira dans une nouvelle fenêtre. Des modifications simples mais également importantes peuvent être effectuées avec "Photoscape", qui n'entraînent pas de perte de qualité dans le résultat final.

Vous pouvez choisir sa fonction native pour traiter "lot d'images", combiner plusieurs d'entre eux, lire des gifs animés et même, vous pouvez imprimer n'importe quelle image que vous avez importée dans l'interface.

Au-delà de ce que chaque application peut faire indépendamment, il est important que certaines de ces applications ils n'afficheront pas les images considérées comme un "exploit JPEG", quelque chose dont vous pouvez même admirer dans ses propriétés. La consommation de mémoire RAM est faible, car elle couvre une plage allant de 100 à 200 Mo environ. Si, pour une raison quelconque, vous avez double-cliqué sur une image et qu'elle contenait du code malveillant, nous vous recommandons d'analyser si un type de logiciel malveillant a été infiltré. avec l'alternative mentionnée ci-dessus, qui est d'ailleurs totalement gratuit.