वेगवेगळ्या अनुप्रयोगांमध्ये आढळलेल्या बर्याच समस्या आणि शोषणांप्रमाणेच, या वेळी हा सुरक्षा फर्म संदर्भातील एक संशोधक होता, आम्ही विशेषतः त्याबद्दल बोलत आहोत टॉम कोर्ट, ज्याने आत्ताच अधिकृतपणे दस्तऐवजांची मालिका प्रकाशित केली आहे जिथे हे सॉफ्टवेअरमधील सापडलेल्या छोट्या समस्येचे अस्तित्व दर्शविते. स्टीम डेस्कटॉप क्लायंट, जी मागील दहा वर्षांपासून अस्तित्वात आहे, जरी कदाचित तुमचा यावर विश्वास नसेल.

कडकपणे आम्ही एक असुरक्षिततेबद्दल बोलत आहोत जे आपण तेथे वाचलेले असूनही, अशा ठिकाणी अशी जागा आढळली आहे की जेथे समस्या कमी होत आहे, पुरेसे ज्ञान असलेले कोणतेही हॅकर जर ते शोषून घेत असेल तर ते पोहोचू शकतील. क्लायंट स्थापित असलेल्या कोणत्याही संगणकावर नियंत्रण ठेवा. या संपूर्ण गोष्टीबद्दलची सर्वात वाईट गोष्ट म्हणजे, मागील 10 वर्षांपासून अनुप्रयोगामध्ये शोषण उपस्थित असूनही, वापरकर्त्यास हानी पोहचविण्यासाठी पुरेसे ज्ञान असणारी कोणतीही व्यक्ती असुरक्षा शोधण्यात यशस्वी झाली नाही.

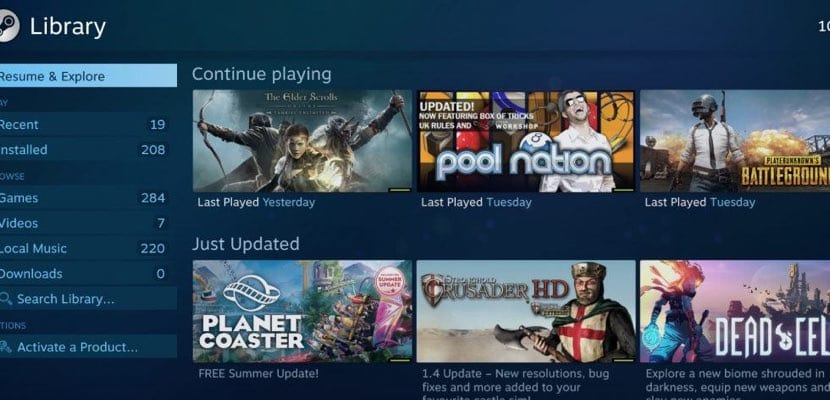

टॉम कोर्ट स्टीम संगणक क्लायंटच्या सर्वात वाईट असुरक्षांपैकी एक शोधण्यास सक्षम सुरक्षा तज्ञ आहे

थोड्या अधिक तपशीलात जाणे आणि टॉम कोर्टाने स्वतः टिप्पणी केल्याप्रमाणे, आम्ही अगदी सोप्या applicationप्लिकेशनच्या सुरक्षेच्या समस्येबद्दल बोलत आहोत आणि सर्वात महत्त्वाचे म्हणजे कदाचित हा सर्वात मोठा धोका आहे, कोणत्याही हॅकरचा वापर करणे सोपे आहे. एक कल्पना मिळविण्यासाठी, आपल्याला सांगत आहे की मुख्य समस्या आहे गेल्या दहा वर्षात 15 दशलक्षाहून अधिक संगणकांवर स्टीम सॉफ्टवेअर स्थापित केले गेले आहे नवीन शोषण घडामोडींपासून संरक्षणाची कमतरता आहे.

टॉम कोर्टाने स्वतः टिप्पणी दिल्याप्रमाणे, या असुरक्षामुळे धन्यवाद, कोणताही हॅकर मिळू शकला असता कोणत्याही संगणकावर नियंत्रण ठेवा, सिस्टम क्रेडेंशियल्स आणि इतर सेवांसह, त्याच्या मालक किंवा वापरकर्त्याची सर्व माहिती पूर्णपणे उघड करीत आहे. या सर्व बातम्यांचा सर्वात चांगला भाग म्हणजे, एकदा आणि कदाचित या कारनाम्यांच्या साधेपणामुळे, कोणत्याही भी हॅकरने या भयंकर सुरक्षा त्रुटीचा फायदा घेतल्याचे कोणतेही संकेत नाही.

स्टीमवरील ही सुरक्षा समस्या सोडविण्यासाठी वाल्व्हसाठी आम्हाला 2018 पर्यंत थांबावे लागले

अंदाजानुसार वाल्वनंतर या सर्व माहिती उघडकीस आल्या आहेत जुलै 2017 मध्ये या समस्येचा एक भाग निराकरण झालाविशेषतः असे दिसते की असुरक्षाचा सर्वात धोकादायक भाग काढून टाकला गेला आहे. या अद्ययावत नंतर कुतूहल सॉफ्टवेअरमध्ये अजूनही एक बग होता, अगदी किरकोळ कारण यामुळे केवळ क्लायंट क्रॅश झाला आणि हॅकरमुळे बळीच्या मशीनवर फक्त दुर्भावनायुक्त कोड दूरस्थपणे तैनात करता आला. खरं तर आणि हे अपयश दाखवण्यासाठी स्वत: टॉम कोर्टाने एक व्हिडिओ तयार केला आहे, विस्तारित प्रवेशाच्या सुरूवातीलाच आपल्याकडे तो आहे, जिथे तो स्वतःच या अपयशाचा फायदा घेत दूरस्थपणे कॅल्क्युलेटर अनुप्रयोग लाँच करतो.

जसे की बर्याचदा घडते, टॉम कोर्टाने वाल्व्हला या अपयशाची माहिती दिली आणि शोध लागल्यापासून, या वर्षाच्या 20 च्या 2018 फेब्रुवारीपर्यंत पुनरावलोकनाशिवाय ती केली गेली आहे, ज्या तारखेला क्लायंटच्या बीटा आवृत्तीने ही असुरक्षा सोडविली आहे. 22 मार्च रोजी ही आवृत्ती बीटा होणे थांबले आणि शेवटी सर्व वापरकर्त्यांपर्यंत पोहोचले. तपशील म्हणून, आपल्याला सांगा की रीलिझ नोट्समध्ये आपल्याला एक ओळ सापडेल जिथे टॉम कोर्टने स्वतः आभार मानले आहे.

कमीतकमी या वेळी, अखेरीस निराकरण होईपर्यंत असुरक्षितता फार पूर्वीपासून शोधून काढली गेली आहे, हे सत्य असूनही टॉम कोर्टाच्या टिप्पण्या वल्व्हने नेहमीच ऐकल्या आणि त्याच्याबरोबर सहयोग केले अपयश दूर करण्यासाठी, अशा प्रकारच्या संपर्काकडे सामान्यत: लक्ष दिले जात नसलेल्या अन्य प्रकारच्या कंपन्यांद्वारे सादर केलेल्या उपायांशी विरोधाभास होते.

अधिक माहिती: संदर्भ