Momenteel zijn we erg gewend aan beveiligingsfouten die praktisch elke dag aan het licht komen en die ofwel tijdig zijn gedetecteerd door de verschillende bedrijven die hier professioneel mee bezig zijn, ofwel direct misbruik maken van verschillende bedrijven, waarbij incidenteel de gegevens van miljoenen gebruikers in gevaar worden gebracht die gebruik deze diensten elke dag en kijk hoe hun ID's en persoonlijke gegevens worden verkocht aan de hoogste bieder op het diepe internet.

Deze keer moeten we het hebben over Apple, een bedrijf waarvan de producten door sommige gebruikers altijd als veilig werden beschouwd, of liever als 'oninteressant' voor anderen. Ik zeg dit van weinig belang omdat het aantal gebruikers dat 10 jaar geleden een Apple-computer gebruikte praktisch verwaarloosbaar was in vergelijking met de gebruikers die op dat moment andere besturingssystemen gebruikten, bijvoorbeeld Windows of Linux, iets waardoor Mensen die geneigd zijn om voordeel van dit soort fout is meestal gericht op het aanvallen van dit soort besturingssysteem, omdat de impact van hun software veel groter zal zijn.

Het gedetecteerde probleem is niet typisch voor macOS, maar eerder voor de documentatie die door Apple zelf wordt verstrekt

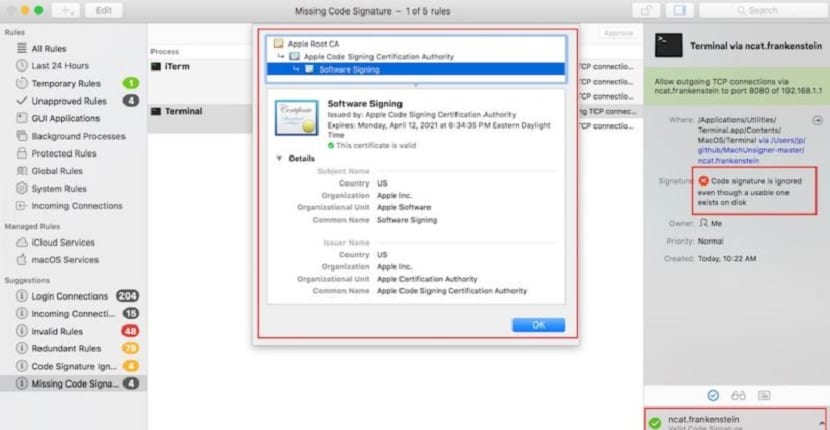

Als we wat meer in detail gaan, moeten we ons concentreren op een probleem dat al meer dan 11 jaar aanwezig is in het macOS-besturingssysteem, dat veel ernstiger is dan u zich kunt voorstellen, aangezien elk type kwaadaardige toepassing dat zou kunnen Profiteer van dit beveiligingslek om te verschijnen als ondertekend door Apple. Dit betekent dat wanneer u het probeert te openen, het Gatekeeper niet activeert, het beveiligingssysteem dat standaard in het besturingssysteem is geïnstalleerd en verantwoordelijk is voor het uitvoeren van applicaties van derden die niet door Apple zijn geverifieerd.

Opgemerkt moet worden dat niet alleen Gatekeeper niet actief was, maar dat de antivirussystemen die specifiek waren ontwikkeld om malware te detecteren in het door Apple ontwikkelde besturingssysteem evenmin alarm sloegen, aangezien deze applicaties, ondanks dat ze niet door Apple waren gecontroleerd, ze bleven totaal onopgemerkt Omdat het duidelijk leek te zijn ondertekend door het Noord-Amerikaanse bedrijf, waardoor ze waren geverifieerd en vrij van mogelijke beveiligingsfouten die de prestaties en veiligheid van de apparatuur in gevaar konden brengen.

Ondanks geen officiële aankondiging in dit verband, heeft Apple alle documentatie bijgewerkt die beschikbaar is voor ontwikkelaars

Om dit probleem een beetje beter te begrijpen, moet u u vertellen dat wanneer een toepassing de beveiligingscontroles van Apple doorstaat en het bedrijf het digitaal laat ondertekenen, het besturingssysteem het in een een soort whitelist van applicaties die door het bedrijf zijn geverifieerd en voldoen aan de standaarden van het systeem zelf. Op dit moment lijkt het erop dat het echte probleem dat in macOS zat niet met name bij het besturingssysteem zelf lag, maar dat het de fout was van de documentatie die de ontwikkelaars hadden voor het ondertekenen van applicaties door Apple.

Gebaseerd op de uitspraken van Patrick Wardle, een van de ontwikkelaars die deze gevaarlijke beveiligingsfout in macOS heeft ontdekt:

Volgens de onderzoekers is het mechanisme dat veel macOS-beveiligingstools sinds 2007 hebben gebruikt om digitale handtekeningen te verifiëren, triviaal. Als gevolg hiervan is het voor iemand mogelijk geweest om kwaadaardige code door te geven, zoals een applicatie die is ondertekend met de sleutel die Apple gebruikt om zijn applicaties te ondertekenen.

Voor alle duidelijkheid, dit is geen kwetsbaarheid of een bug in de code van Apple ... in feite is het de fout van onduidelijke en verwarrende documentatie die ertoe leidde dat mensen hun API misbruikten

Blijkbaar zou Apple al een tijdje bezig zijn geweest met het oplossen van dit probleem, dat al gerepareerd lijkt te zijn als we er rekening mee houden dat het bedrijf de documentatie die beschikbaar is voor ontwikkelaars volledig heeft bijgewerkt, en daarmee eindigt met een zeer kritiek beveiligingsprobleem dat alle macOS-gebruikers min of meer ongeveer 11 jaar hebben gehad.