Als u een van die mensen bent die in Windows werkt met een groot aantal applicaties die u mogelijk eerder hebt geïnstalleerd, moet u proberen om deze belangrijke informatie te leren kennen.

Het is een feit dat een groot aantal applicaties zonder uw toestemming met internet kan worden verbonden (hoewel anderen dit legaal zullen doen, zoals Windows), wat onvermijdelijk betekent dat u zou uw team op afstand toegang tot deze tools bieden Hoewel deze informatie van groter belang kan zijn voor degenen die een computeranalyse overwegen, is het altijd de moeite waard om een basiskennis te hebben van wat er op onze computer kan gebeuren om de specialist te kunnen vertellen over elk type verdachte activiteit. op Windows.

Conventionele methode om drukke poorten in Windows te controleren

In dit artikel zullen we proberen dit aspect op twee verschillende manieren te analyseren, een daarvan is de conventionele en de andere, in plaats daarvan degene die wordt ondersteund met sommige toepassingen van derden. Voorlopig zullen we het «conventionele» moeten analyseren, wat betekent dat we alleen gebruik zullen maken van de verschillende native Windows-functies en -hulpmiddelen. Om dit te doen, raden we u aan de volgende stappen te volgen:

- Start uw Windows-sessie.

- Op weg naar de CMD-oproep (indien mogelijk met beheerdersrechten).

- Zodra het opdrachtterminalvenster is geopend, typt u het volgende en drukt u vervolgens op de toets «enter».

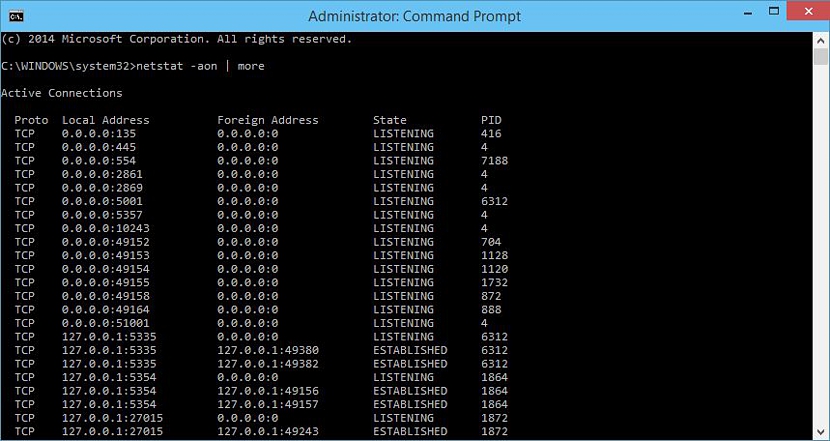

netstat -aon | more

Als u deze kleine stappen hebt uitgevoerd, wordt er onmiddellijk een kleine lijst weergegeven en kunnen we gemakkelijk verschillende soorten TCP-protocoladressen identificeren. In de kolom waar de lokale adressen zich bevinden (lokaal adres) kun je het laatste nummer bewonderen (dat na de dubbele punt), dat komt vertegenwoordigen de haven bezet door een specifieke dienst. Als u uw aandacht langs dezelfde lijn naar het laatste deel (de laatste kolom) richt, kunt u het type proces vinden dat uw computer via die poort verbindt, dat wil zeggen degene die zich in de kolom «bevindt.PID«, Acroniemen die«Procesidentificatie".

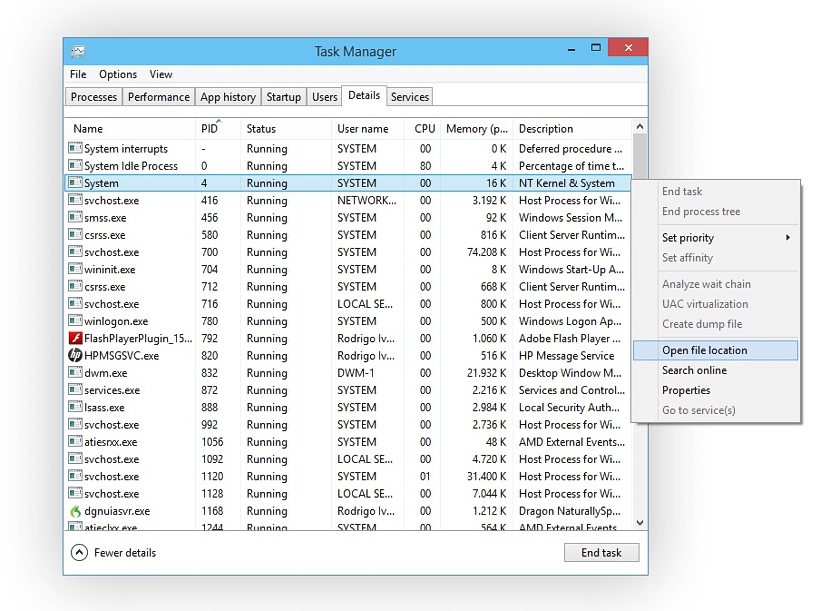

Nu moeten we gewoon bel de «Taakbeheer» klikken met de rechterknop van onze muis op de Windows-werkbalk. Hiermee verschijnt het venster onmiddellijk en waar moeten we naar de «processen»In versies van besturingssystemen lager dan Windows 8; van deze versie naar Windows 10 naar deze PID-gegevens die we willen vinden, u zult deze moeten vinden op het tabblad met de tekst «diensten".

Eenmaal hier moeten we zoek naar de PID die we eerder in de opdrachtterminal hebben gevonden (met de CMD), kunnen bewonderen wat het proces is dat de verbindingspoort van onze computer bezet. Als u er meer informatie over wilt hebben, moet u het proces met de rechtermuisknop selecteren en de optie kiezen waarmee u de locatie kunt openen waar de toepassing zich bevindt.

Methode met een tool van derden

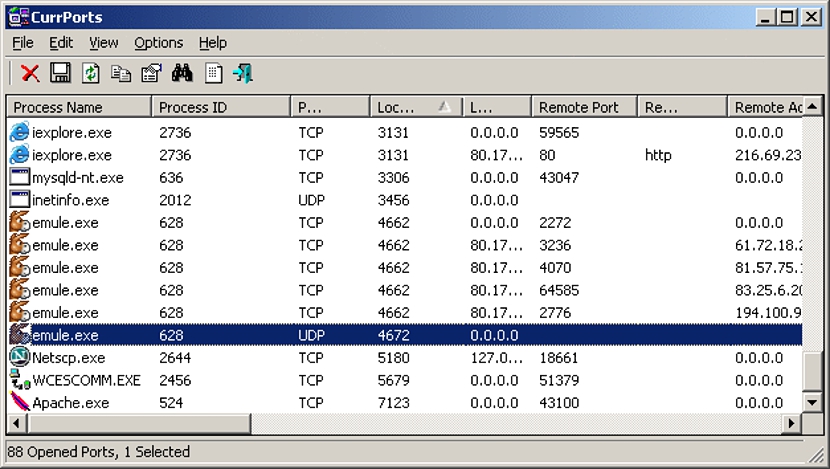

Hoewel alles wat we hierboven noemden een van de gemakkelijkste methoden is om uit te voeren, is er een extra alternatief dat we kunnen gebruiken als je niet graag met Windows werkt om een commando uit te voeren. Een applicatie van derden die we kunnen gebruiken, is een applicatie met de naam «CurrPorts", welke het is helemaal gratis en dat u het zonder enige vorm van beperking kunt gebruiken.

Wanneer u het uitvoert, ziet u een venster dat erg lijkt op het vorige, waar u alle processen kunt bewonderen die in Windows en de poort die ze bezetten binnen uw netwerkverbinding.

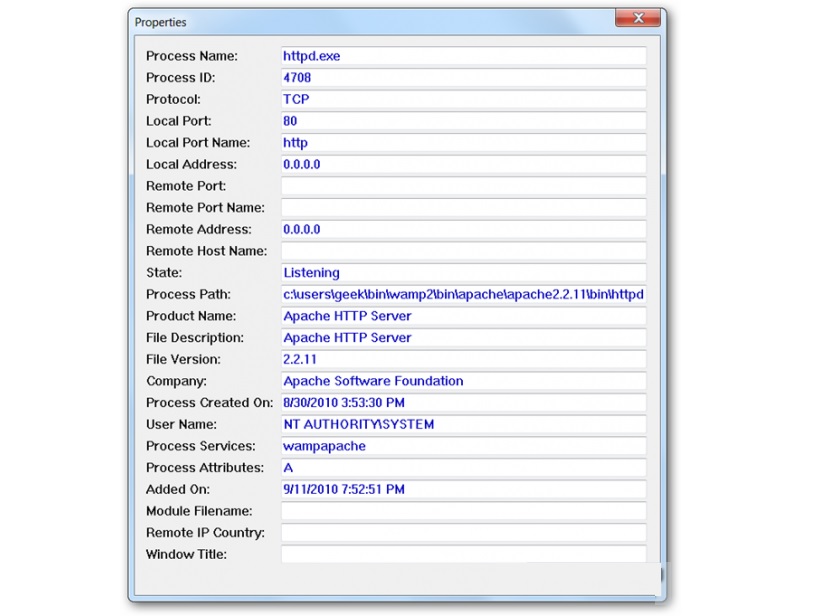

Als u meer wilt weten over een van deze processen, hoeft u er alleen maar op te dubbelklikken om een nieuw venster te openen; de opname die we in het bovenste gedeelte hebben geplaatst is degene die je op dat moment gaat bewonderen, iets dat als informatie kan dienen voor weet of de bron uw poort legaal of illegaal gebruikt.

Bedankt dat het nuttig was