Wielokrotnie wspominaliśmy o pewnej liczbie aplikacji, które mają możliwość łączenia pewnego typu „tajny” element na zdjęciu. To mogło zawierać tekst lub jakiś plik audiowszystko w zależności od narzędzia i tego, co musisz zrobić.

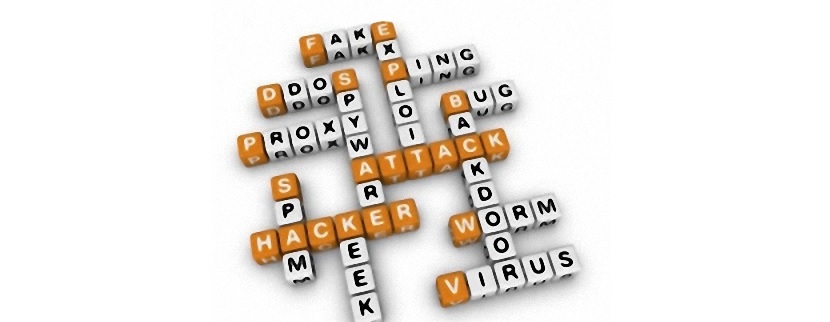

Jeśli nam, którzy są uważani za „zwykłych użytkowników”, ułatwimy tego typu zadanie, Czy możesz sobie wyobrazić, co może zrobić ekspert komputerowy? Mówiąc wprost, mówimy o tym, co w sieci jest znane jako „exploit JPEG”, czyli element będący zdjęciem zawierającym plik złośliwego kodu; Z tego powodu zalecamy teraz korzystanie z kilku przeglądarek obrazów, z których można korzystać bez żadnego ryzyka, aby uniknąć obecności tych „exploitów JPEG”.

Jak niebezpieczny może być „exploit JPEG”?

Załóżmy na chwilę, że ktoś wysłał Ci zdjęcie, które zawiera plik złośliwego kodu; to samo, które można sklasyfikować jako „exploit JPEG”. Jeśli masz już pobrany na swój komputer osobisty i dwukrotnie go klikniesz, ten element zostanie automatycznie wykonany z wnętrza zdjęcia, infekowanie systemu Windows i zmienianie komputera osobistego w „bota” które otrzymają rozkazy zdalnie, z miejsca, w którym znajduje się napastnik.

XnView

Dobra rekomendacja dotycząca korzystania z zewnętrznych przeglądarek obrazów to «XnView«, Co teoretycznie nie umożliwiłoby pokazania obrazu, którego struktura zawiera„ exploit JPEG ”. Możemy to osiągnąć po zainstalowaniu tego narzędzia i zdefiniowaniu go jako „domyślnego”.

Musisz otworzyć tę aplikację, aby znaleźć obrazy lub zdjęcia, które chcesz wyświetlić. Chociaż narzędzie oferuje kilka innych alternatyw do użycia, najważniejszą rzeczą jest dystrybucja obrazów w różnych zakładkach w swoim interfejsie, coś bardzo podobnego do tego, co robią obecnie przeglądarki internetowe.

Miniatury IrfanView

To narzędzie ma podwójną zaletę, ponieważ z jednej strony masz możliwość przeszukania określonej lokalizacji na dysku twardym pod kątem obrazów, które chcesz wyświetlić.

Druga zaleta polega na możliwości tworzyć zdjęcia panoramiczne. Kilka innych dodatkowych funkcji, które oferuje «Miniatury IrfanView»Jest możliwość obrócić obraz bez utraty jakości, według autora.

FastStone Image Viewer

Podobnie jak alternatywy, o których wspominaliśmy wcześniej, z «FastStone Image Viewer»Będziemy też mieli taką możliwość przeglądać zdjęcia lub obrazy w interfejsie narzędzia.

Możesz dokonywać drobnych edycji zdjęć, które zdołasz załadować w tej aplikacji, która nlub spowoduje to utratę dużej liczby bajtów w swojej uchwale według autora.

Photoscape

Jednak podobieństwa do narzędzi, o których wspomnieliśmy powyżej, są świetne każdy obraz otworzy się w nowym oknie. W programie „Photoscape” można dokonywać prostych, ale ważnych edycji, które nie powodują utraty jakości końcowego wyniku.

Możesz wybrać jego natywną funkcję przetworzyć „partię obrazów”, połączyć kilka z nich, odtwórz animowane gify a nawet możesz wydrukować dowolny obraz, który zaimportowałeś w interfejsie.

Poza tym, co każda aplikacja może robić niezależnie, ważne jest, że niektóre z tych aplikacji nie będą wyświetlać tych obrazów, które są uważane za „exploit JPEG”, coś, co można nawet podziwiać w jego właściwościach. Zużycie pamięci RAM jest niskie, ponieważ obejmuje zakres od około 100 do 200 MB. Jeśli z jakiegoś powodu dwukrotnie kliknąłeś obraz i zawierał on złośliwy kod, zalecamy przeanalizowanie, czy nie został zainfekowany jakikolwiek rodzaj złośliwego oprogramowania z alternatywą, o której wspomnieliśmy powyżej, który nawiasem mówiąc, jest całkowicie darmowy.