Pojawienie się nowej bramy bezpieczeństwa, której Apple używa na swoim iPhonie, nazywa się Face ID. Jest substytutem Touch ID, czyli czytnika linii papilarnych, który był używany w telefonach komórkowych i iPadach od czasu pojawienia się iPhone'a 5S. Jednak na iPhonie X ten czytnik znika - wraz z fizycznym przyciskiem «Strona główna» - aby zrobić miejsce dla znacznie bardziej złożonego aparatu przedniego niż te używane do tej pory.

W prezentacji nowego telefonu Apple skomentowano, że ta metoda jest praktycznie niezawodna. Co gorsza, Apple podał liczby i skomentował to Wskaźnik błędu Face ID wynosił 1 na milion; Gdyby trzeba było to porównać z Touch ID, ten ostatni osiągnął współczynnik 1 na 50.000 XNUMX. Oznacza to, że nie ma nic wspólnego z jednym systemem z innym. Jednak wietnamska firma zajmująca się cyberbezpieczeństwem, Bkav, pokazała, że Face ID można pokonać. A co najważniejsze, z nadrukowaną maską.

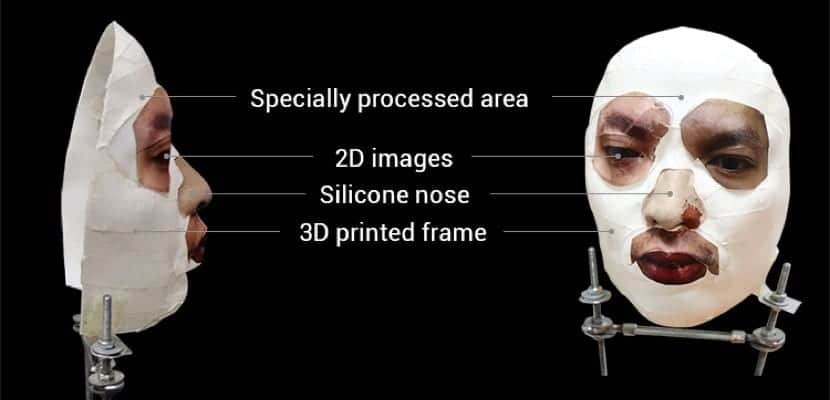

Bkav pracuje nad pokonaniem słynnego systemu bezpieczeństwa, który na razie obejmuje wyłącznie iPhone'a X. Firma zajmująca się cyberbezpieczeństwem wykorzystała wydrukowaną w 3D maskę, aby ominąć zabezpieczenia czujników głębokości w telefonie Apple. Również, zbudowanie tej maski zajęło do 3 dni który składa się z bazy do makijażu i specjalnej bazy do tego celu.

Koszt materiałów osiągnął 150 dolarów. Oczywiście do wykonania produkcji będziesz potrzebować drukarki 3D. Dlatego, choć nie jest to metoda, na którą należy zwrócić szczególną uwagę, co widać na filmie dołączonym do tego artykułu, Face ID nie jest niezawodny. Co więcej, sama firma twierdzi, że bardziej niezawodną metodą są biometryczne czytniki linii papilarnych.