Jeśli jesteś jedną z osób, które pracują w systemie Windows z dużą liczbą aplikacji, które mogłeś wcześniej zainstalować, powinieneś spróbować poznać te ważne informacje.

Faktem jest, że dużą liczbę aplikacji można podłączyć do Internetu bez Twojej zgody (chociaż inne będą to robić legalnie, na przykład Windows), co oznacza, że nieuchronnie oferowałbyś swojemu zespołowi dostęp do tych narzędzi zdalnie. Chociaż te informacje mogą być bardziej interesujące dla tych, którzy rozważają analizę komputerową, zawsze warto mieć podstawową wiedzę o tym, co może się dziać na naszym komputerze, aby móc skomentować każdy rodzaj podejrzanej aktywności do specjalisty. w systemie Windows.

Konwencjonalna metoda sprawdzania zajętych portów w systemie Windows

W tym artykule postaramy się przeanalizować ten aspekt za pomocą dwóch różnych metod, z których jedna będzie konwencjonalna, a druga będzie obsługiwana przez niektóre aplikacje innych firm. Na razie będziemy musieli przeanalizować „konwencjonalność”, co oznacza, że będziemy korzystać tylko z tego, co inne natywne funkcje i narzędzia systemu Windows. Aby to zrobić, sugerujemy wykonanie następujących czynności:

- Uruchom sesję systemu Windows.

- W kierunku rozmowy CMD (jeśli to możliwe, z uprawnieniami administratora).

- Po otwarciu okna terminala poleceń wpisz następujące polecenie, a następnie naciśnij klawisz «enter».

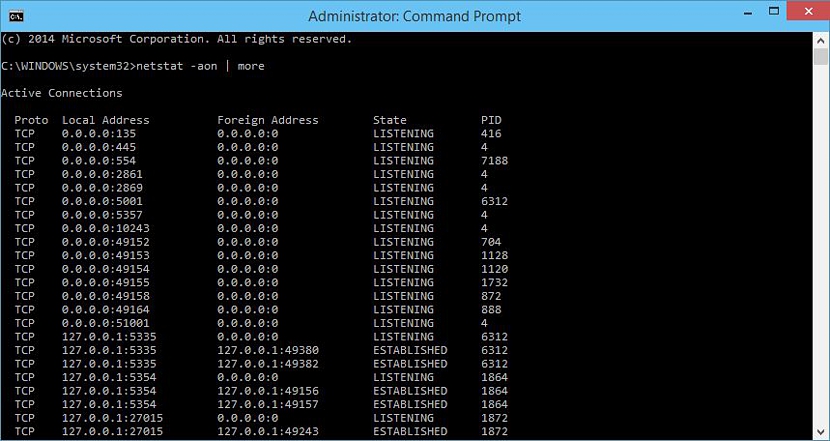

netstat -aon | more

Po wykonaniu tych małych kroków natychmiast wyświetli się mała lista, na której możemy łatwo zidentyfikować różne typy adresów protokołu TCP. W kolumnie, w której znajdują się adresy lokalne (Local Address), można podziwiać ostatnią liczbę (po dwukropku), która ma oznaczać port zajmowany przez określoną usługę. Jeśli skierujesz swoją uwagę wzdłuż tej samej linii na ostatnią część (ostatnią kolumnę), będziesz w stanie znaleźć typ procesu, który łączy twój komputer przez ten port, to znaczy ten, który znajduje się w kolumnie «PID«, Akronimy, które oznaczają«Identyfikacja procesu".

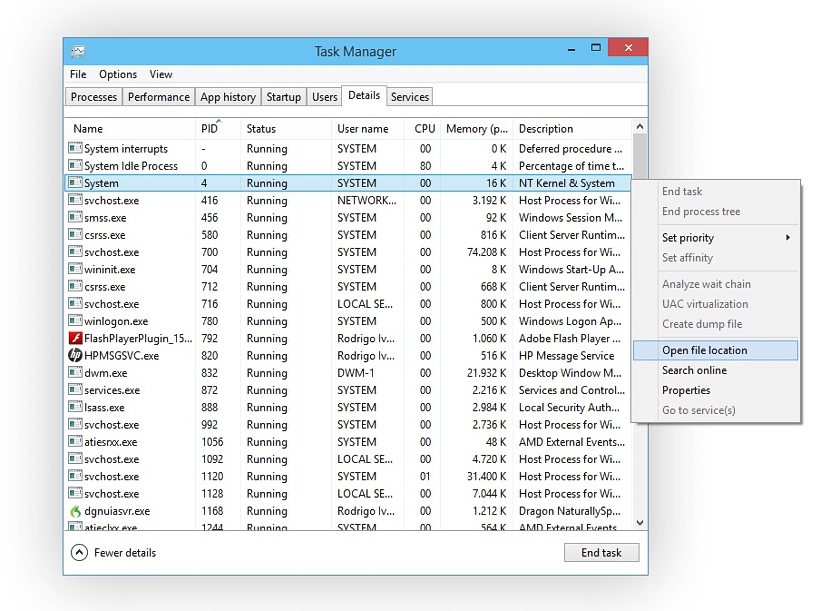

Teraz po prostu musimy zadzwoń do «Menedżera zadań» klikając prawym przyciskiem myszy na pasku narzędzi Windows. Dzięki temu okno pojawi się natychmiast i gdzie musimy przejść do «Procesy»W wersjach systemów operacyjnych niższych niż Windows 8; od tej wersji do Windows 10 do tych danych PID, które nas interesują, będziesz musiał zlokalizować je w zakładce z napisem «usługi".

Raz tu musimy poszukaj PID, który znaleźliśmy wcześniej w terminalu poleceń (z CMD), będąc w stanie podziwiać, który proces zajmuje port połączenia z naszego komputera. Jeśli chcesz mieć więcej informacji na jego temat, musisz zaznaczyć ten proces prawym przyciskiem myszy i wybrać opcję, która pozwoli Ci otworzyć lokalizację, w której znajduje się wspomniana aplikacja.

Metoda z narzędziem innej firmy

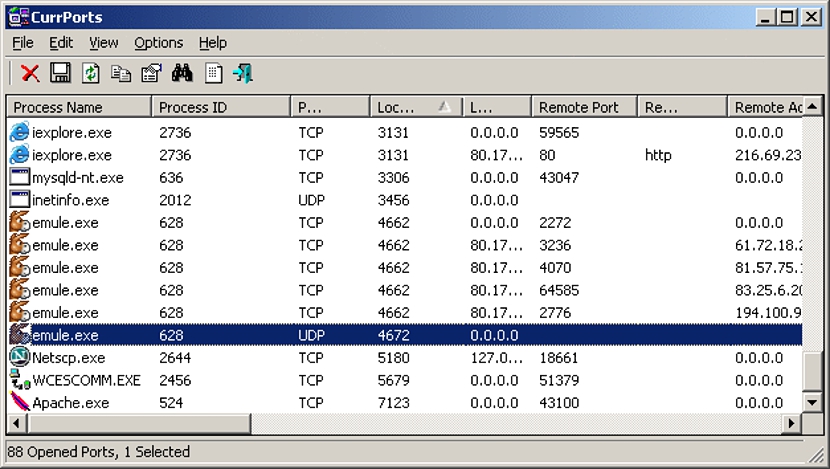

Chociaż wszystko, o czym wspomnieliśmy powyżej, jest jedną z najłatwiejszych metod do wykonania, istnieje dodatkowa alternatywa, którą możemy zastosować, jeśli nie lubisz pracować z oknami w celu wykonania polecenia. Aplikacja innej firmy, której możemy użyć, to taka, która ma nazwę «CurrPorts", który to jest całkowicie darmowe i że możesz z niego korzystać bez żadnych ograniczeń.

Po uruchomieniu znajdziesz okno bardzo podobne do poprzedniego, w którym możesz podziwiać wszystkie procesy działające w systemie Windows i port, który zajmują w ramach połączenia sieciowego.

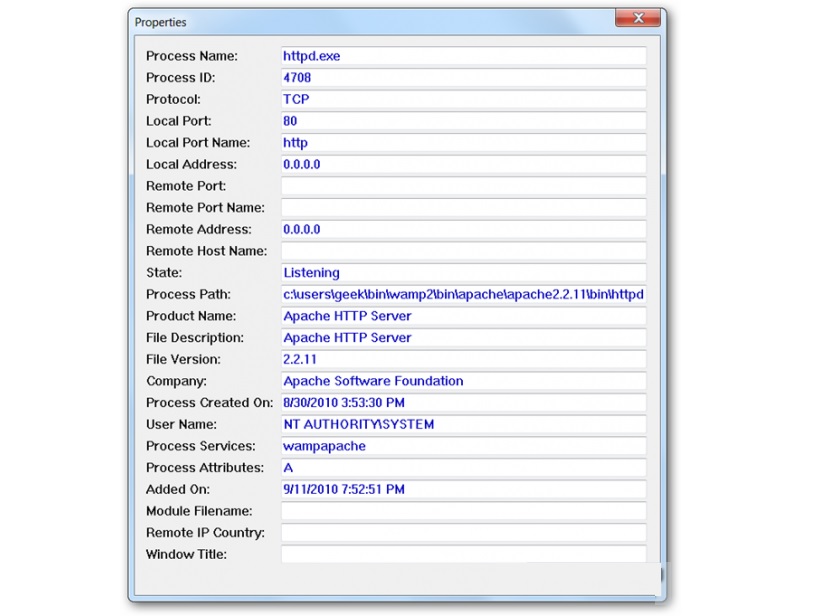

Jeśli chcesz dowiedzieć się więcej o którymkolwiek z tych procesów, wystarczy kliknąć go dwukrotnie, aby pojawiło się nowe okno; ujęcie, które umieściliśmy w górnej części, jest tym, które w tym momencie będziesz podziwiać, czymś, co może służyć jako informacja Dowiedz się, czy zasób korzysta z Twojego portu legalnie czy nielegalnie.

Dziękuję, że było przydatne