Estamos vivendo um momento de transição onde muitos analistas e empresas nos bombardeiam, nos mostrando e nos fazendo acreditar, em alguns casos, que vivemos em um mundo onde a segurança, um dos pilares da sociedade moderna, parece ser algo que nós são prometidos, mas o que nós nunca tivemos como indivíduos, algo que fica claro quando navegamos na internet dia após dia, um sistema que se tornou a base de nossas comunicações e que parece totalmente inseguro.

Temos uma nova prova do que estou tentando dizer a vocês nas últimas publicações feitas por nada menos que sami kamkar. Para quem nunca ouviu esse nome, basta dizer que não é nada menos que um dos hacker de chapéu branco ou hacker ético mais famosa do momento, que se encarregou de desenvolver um dispositivo com capacidade suficiente para hackear seu computador em menos de um minuto.

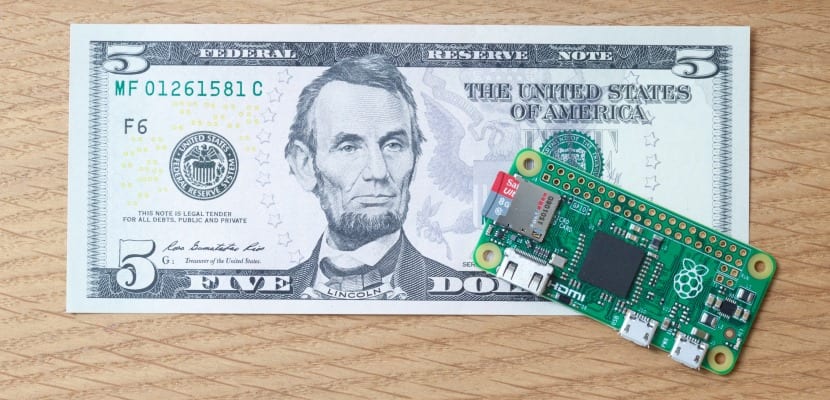

Com apenas 5 dólares você estará a disposição do hardware necessário para hackear um computador em menos de um minuto

Precisamente porque ele não é um hacker de usar, ou seja, uma pessoa que busca qualquer tipo de defeito, bug, porta dos fundos (como quisermos chamar) para assuma o controle do seu computador e procure o seu mal, decidiu tornar público tanto a sua descoberta como a forma e a metodologia com que procederá à realização deste trabalho, após alertar as empresas proprietárias do software que ataca para tomar o controlo do seu computador e que estas têm seus produtos corrigidos.

Como você pode ler no título deste mesmo post, estamos falando de apenas um investimento de 5 dólares para poder assumir o controle de qualquer computador. Como poderia ser diferente, para isso precisamos de um controlador como o Raspberry Pi Zero. Para que isso seja possível, a famosa placa deve ter instalado um programa malicioso que, ao ser conectado via USB ou Thunderbolt, seja capaz de emular um dispositivo Ethernet e atacar todas as conexões de saída do seu computador. Graças a isso, ele pode induzir você a literalmente sequestrar todo o tráfego da Internet que passa por ele.

Isso pode parecer uma coisa pequena, mas o importante sobre esse ataque é que, com ele, o sistema pode roubar todos os cookies presentes no computador quando um usuário o usa para navegar em páginas sem criptografia HTTPS na web. A ideia que se segue é expor todos os serviços que você visitou nos quais, por sua vez, você se identificou ao mesmo tempo em que o roteador interno do computador atacado é exposto para que possa ser acessado remotamente.

Em suas próprias palavras kamkar:

Eu, como um invasor, posso acessar o Raspberry Pi e obter seus cookies e fazer login nos mesmos sites que você faria. Para isso não preciso de senha ou nome de usuário.

Graças a esta técnica, qualquer pessoa pode falsificar sua identidade em todos os sites que você acessou anteriormente de seu computador.

Como você pode ver, foi realmente demonstrado que com um investimento de qualquer US $ 5, com conhecimento mínimo, você pode hackear um computador em menos de um minuto, roubar todos os seus cookies e tráfego da web e então, quando chegar a hora, usar todas essas informações contra você, podendo, no melhor dos males, suplantar sua identidade em qualquer tipo de rede social, por exemplo.

Às vezes, a verdade é que a maneira mais simples é a mais eficaz E, como mostra esse hacker ético, às vezes pode ser muito fácil comprometer a privacidade de um computador, mesmo que ele tenha acesso protegido por senha. Não quero me despedir sem fazer do meu próprio um dos muitos avisos que costumam ser dados em palestras relacionadas com este tema e que é não é aconselhável deixar o equipamento sem vigilância em um local público, mesmo que esteja trancado.

Parece-me que hackear um computador é algo que com 5 euros não me molho.