Mulți au fost oamenii din lume care au lucrat practic la sosirea pe Nintendo Switch pe piață faceți piratarea sistemului de operare. În același timp, suntem siguri că vă gândiți, au existat, de asemenea, mulți ingineri Nintendo și experți în securitate care au reparat posibile erori de sistem pentru a se asigura că acest proces nu ar putea fi realizat în celebra consolă de jocuri a companiei japoneze.

După toate aceste luni de așteptare, mai ales după ce primele indicii au ieșit la iveală în februarie trecut, care ne-au alarmat cu privire la faptul că în sfârșit consola ar putea fi spartă, astăzi avem confirmarea definitivă, aceeași care ne vine de la două grupuri diferite de exploit dezvoltatorii și care confirmă acest lucru, oricine dorește, își poate personaliza pe deplin unitatea datorită unui vulnerabilitate detectată în procesorul Nvidia Tegra X1 prezent pe consolă.

Deși este cunoscută vulnerabilitatea folosită pentru a hack Nintendo Switch, nimeni nu va putea face nimic pentru a corecta eroarea

Fără îndoială, cel mai îngrijorător lucru pentru Nintendo de astăzi este faptul că, în ciuda faptului că inginerii săi, datorită publicării oficiale de către cele două grupuri de dezvoltatori a exploatărilor despre modul în care se desfășoară procesul și ce vulnerabilitate a fost folosită hack consola Nintendo, inginerii dvs. nu pot face nimic, cel puțin pe consolele de jocuri care au părăsit deja fabrica și sunt distribuite în întreaga lume, indiferent dacă au fost deja achiziționate sau sunt încă distribuite în magazine.

Intrând în ceva mai multe detalii, se pare că vorbim despre un mică eroare detectată în SoC Tegra X1. Datorită acestuia, acum orice utilizator cu un minimum de cunoștințe va putea rula codul sursă pe Nintendo Switch cu posibilitatea de a instala, de exemplu, un sistem de operare Linux, emulatoare, jocuri neoficiale și ar putea chiar ajunge la subiect, sau cel puțin asta se discută deja în comunitate, pentru a face copii de rezervă ale jocurilor stocate în consola de jocuri.

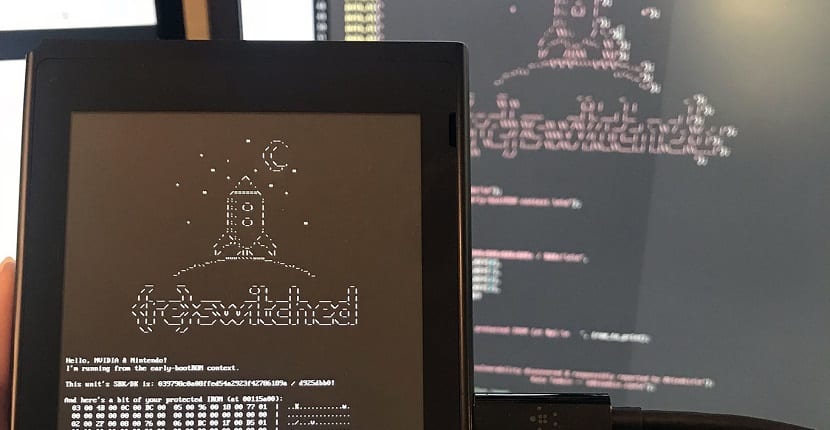

ReSwitched și FailOverflow au fost responsabili pentru hack-ul către Nintendo Switch

Cei responsabili de această etapă au fost echipele ReSwitched și FailOverflow. În cazul specific al echipamentului Recomutat, membrii săi au avut deja timp să dezvolte un instrument cunoscut sub numele de Fusee Gelee și funcționează într-un mod la fel de simplu ca exploatați vulnerabilitatea prezentă în Nvidia Tegra X1 atunci când efectuați o recuperare USB. În acest moment accesați bootROM, care vă permite să instalați un nou firmware complet personalizat într-un mod foarte simplu, o opțiune care poate fi utilizată de mulți utilizatori.

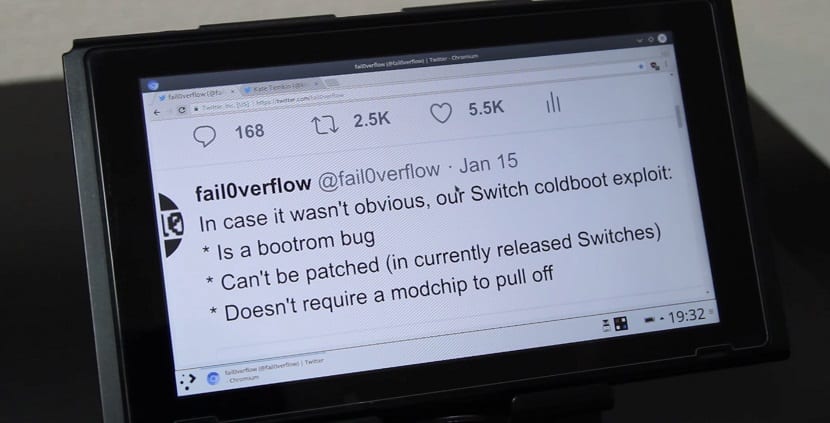

În ceea ce privește propunerea de failoverflow, ne-am întâlnit ShofEL2. Datorită acestui instrument puteți instala distribuții bazate pe Linux și chiar emulatoare. Acest instrument este deja disponibil oricărui utilizator care dorește să-l folosească, deși nu este la fel de simplu ca cel anterior, parțial pentru că acest lucru implică un risc ridicat care poate sfârși cu consola în flăcări pentru că trebuie să te joci cu tensiunile Nintendo Switch în sineMai mult, așa cum apare pe site-ul web FailOverflow:

Dacă Switch-ul tău ia foc sau devine Ouya, nu este vina noastră. Serios, nu vă plângeți dacă ceva nu merge bine.

ReSwitched se așteaptă să aibă pregătite ghidurile pentru utilizarea software-ului său înainte de 15 iunie

Oricum ar fi, pentru a instala oricare dintre cele două exploatări trebuie creați un scurtcircuit la unul dintre pinii conectorului Joy-Con din dreapta. Datorită acestui mic scurtcircuit, modul de recuperare USB este activat. Problema cu Tegra X1 de la Nvidia este că, în timpul testării, platforma solicită 65.535 octeți pentru fiecare solicitare, o sumă care depășește cu mult capacitatea bufferului DMA din bootROM. Datorită acestei revărsări, se oferă acces la toate aplicațiile protejate ale sistemului, permițând executarea oricărui tip de cod.

În prezent, Nintendo nu s-a poziționat ca o posibilă soluție pe care o poate oferi tuturor utilizatorilor care folosesc aceste tehnici pentru a-și pirata dispozitivul. Repararea acestora prin intermediul software-ului nu este o soluție viabilă, deoarece o mare parte din software-ul folosit ar trebui modificat, astfel încât dezvoltatorii acestui exploit pariază mai mult că compania poate blochează accesul la serviciile online utilizatorilor care își personalizează dispozitivele.

Ca ultim detaliu, vă spun că, așa cum a fost anunțat de componentele ReSwitched, software-ul și toate ghidurile și tutorialele necesare pentru a le utiliza vor fi gata înainte de 15 iunie viitoare.