Опять же, и мы уже сбились со счета, пользователи Android, которые, помните, имеют долю рынка, составляющую около 85% мобильных устройств, снова страдают от присутствия вредоносных программ, которые, короче говоря, может выдавать себя за законные приложения, чтобы украсть ваши платежные данные и "ходите" по магазинам на свои деньги.

На самом деле это не новая угроза, но гораздо более продвинутая, сложная и опасная версия уже известного вредоносного ПО поскольку он даже способен имитировать проверочное SMS-сообщение для кражи данных, кредитных и дебетовых карт и банковских счетов у пользователей.

Угроза настолько опасна, что еще неизвестна

Более года существования Троян-Банкир.AndroidOS.Faketoken. Однако создателям этого вредоносного ПО для Android удалось усовершенствовать его с таким уровнем сложности, что это вызвало тревогу среди экспертов по кибербезопасности. Настолько, что Исследователи до сих пор задаются вопросом, как им удалось избавиться от столь опасного вредоносного ПО..

Самым отрицательным в этой новой угрозе является то, что специалисты до сих пор не знают, как происходит заражение устройства. От Securelist они сообщают которые уже проанализировали вредоносное ПО и постепенно вводят его код и узнают о нем больше, однако трудно найти «противоядие», когда путь заражения неизвестен. И это несмотря на то, что это известная угроза, но, как мы настаиваем, усовершенствованная и изощренная.

Как мы уже говорили выше, Троянец-Banker.AndroidOS.Faketoken это вредоносная программа, известная сообществу специалистов по кибербезопасности около года. Фактически, он включен в список вирусов для Android, и у некоторых антивирусов уже есть меры против него. Тем не менее, эта новая версия намного мощнее и опаснее, настолько сильно, что его реальное влияние до сих пор неизвестно. Напомним, что эта «война» между вирусами и антивирусами, между угрозами, кибер и решениями во многом является реакцией на игру «в кошки-мышки». Киберпреступники всегда на шаг впереди экспертов по безопасности. Это логичная ситуация, как и в самой жизни: как найти лекарство от болезни, существование которой неизвестно? Ключ кроется в скорости, чтобы узнать и понять угрозу и, прежде всего, найти и применить эффективное решение. На момент, эксперты по кибербезопасности по-прежнему удивлены как работой, так и намерениями этого вредоносного ПО так сложно.

Как работает это новое вредоносное ПО для Android?

Эта сложная новая версия Троянец-Banker.AndroidOS.Faketoken Он установлен в операционной системе Android и, скрыв себя так, чтобы его нельзя было увидеть, начинает работать незаметно для пользователя. Для этого, он шпионит за всеми приложениями, которые запускает пользователь, и за всеми сделанными вызовами, записывая эту активность, которая позже отправляется на неизвестный сервер, особенно любую информацию, имеющую отношение к кредитным картам, банковским счетам и т. д.

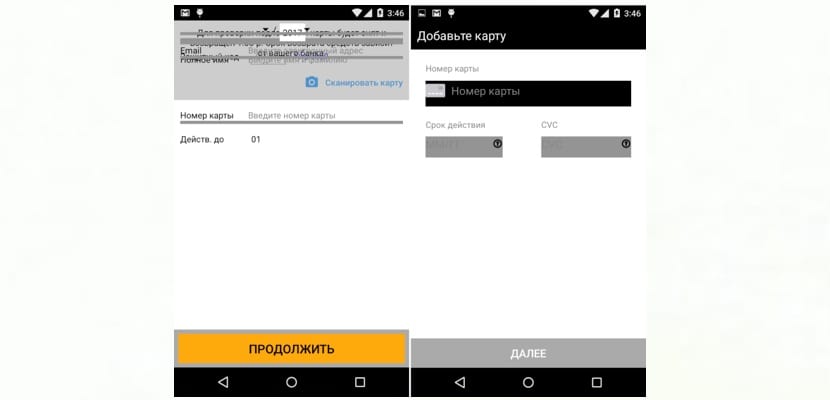

Но настоящая опасность заключается в том, что это вредоносное ПО накладки на другие банковские и платежные приложения законный. Таким образом, хотя пользователь считает, что вводит свои данные в исходное приложение, на самом деле он предоставляет киберпреступникам свои личные банковские операции, платежи и другие данные. Имитация абсолютная: дизайн, цвета, шрифты и т.д. идентичны оригинальному приложению.

Вы можете подумать, что, несмотря на то, что эта вредоносная программа может получить доступ к вашим банковским и платежным реквизитам, система проверки вашего банка по SMS, которая отправляет код подтверждения на ваш смартфон каждый раз, когда вы совершаете покупку, предотвратит кражу. К сожалению, это не так, поскольку эта вредоносная программа также шпионит за SMS-сообщениями и способна копировать эти коды и отправить их на удаленный сервер так, чтобы вы не поймете, что происходит, пока не увидите спад, поразивший ваш счет.

Похоже, что вредоносное ПО распространялось через содержащееся в нем фото-сообщение. Серьезно, мы еще ничего не узнали? Никогда не открывайте сообщение, отправителя которого вы не знаете, немедленно удалите его.