Неодноразово ми згадували певну кількість додатків, які мають можливість комбінувати певний тип "таємний" елемент на фотографії. Це може залучати текст або якийсь аудіофайл, все залежно від інструменту та того, що вам потрібно зробити.

Якщо для нас, кого вважають "звичайними користувачами", цей тип завдань полегшений, Уявляєте, що може зробити комп'ютерний експерт? Безпосередньо ми говоримо про те, що в Інтернеті відоме як "експлойт JPEG", елемент, що представляє собою фотографію, що містить у собі файл шкідливого коду; З цієї причини ми зараз рекомендуємо використовувати декілька засобів перегляду зображень, якими ви можете користуватися без будь-якого ризику, щоб уникнути присутності цих "експлойтів JPEG".

Наскільки небезпечним може бути експлойт JPEG?

Давайте на мить припустимо, що хтось надіслав вам фотографію, і вона містить файл шкідливого коду; те саме, що можна класифікувати як «експлойт JPEG». Якщо ви вже завантажили його на свій персональний комп’ютер і двічі клацнете на ньому, цей елемент буде автоматично виконаний зсередини фотографії, зараження Windows і перетворення вашого персонального комп'ютера на "бота" що отримуватиме замовлення віддалено, з місця, де знаходиться зловмисник.

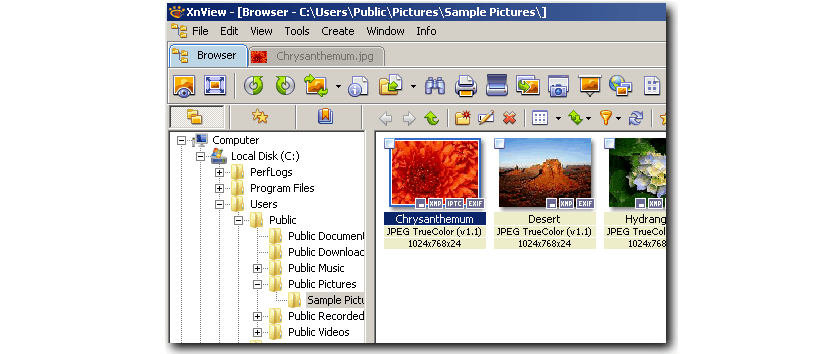

XnView

Хороша рекомендація щодо використання сторонніх засобів перегляду зображень називається «XnView«, Що теоретично не могло б показати зображення, структура якого має« експлойт JPEG ». Ми можемо досягти цього після встановлення цього інструменту та визначення його як "за замовчуванням".

Вам потрібно відкрити цю програму, щоб знайти зображення чи фотографії, які ви хочете переглянути. Незважаючи на те, що інструмент пропонує кілька інших альтернатив для використання, найголовніше - в розподіл зображень на різних вкладках у своєму інтерфейсі щось дуже схоже на те, що в даний час роблять Інтернет-браузери.

Ескізи IrfanView

Цей інструмент має подвійну перевагу, оскільки, з одного боку, у вас є можливість шукати в певному місці на жорсткому диску зображення, які ви хочете відобразити.

Інша перевага полягає у можливості створювати панорамні фотографії. Інші кілька додаткових функцій, які він пропонує вам «Ескізи IrfanView»Є в можливості повернути зображення без того, щоб він втратив багато якості на думку розробника.

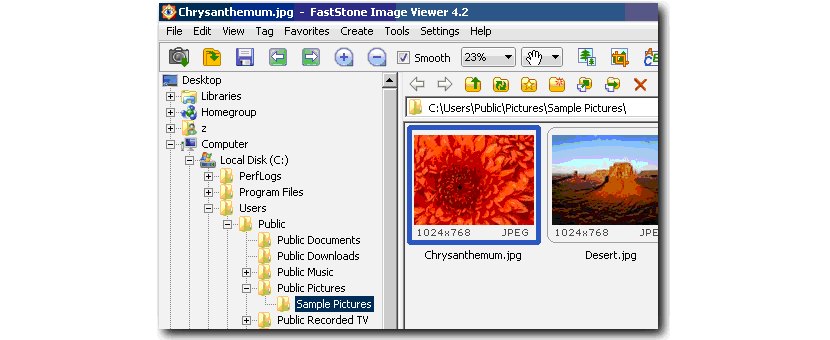

FastStone перегляду зображень

Як і альтернативи, про які ми згадали раніше, з «FastStone перегляду зображень»Ми також матимемо можливість переглядати фотографії або зображення в інтерфейсі інструменту.

Ви можете робити невеликі редагування фотографій, які вам вдається завантажити в цій програмі, що nабо це призведе до втрати великої кількості байтів у своєму дозволі на думку розробника.

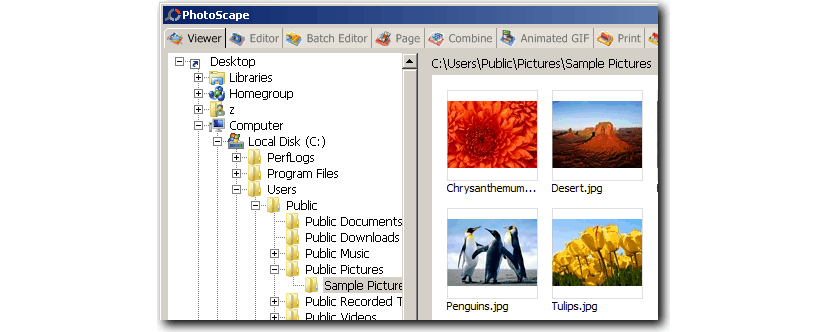

Photoscape

Однак подібність до інструментів, про які ми згадали вище, надзвичайно велика кожне зображення відкриється у новому вікні. Прості, але також важливі зміни можна зробити за допомогою "Photoscape", які не означають втрати якості кінцевого результату.

Ви можете вибрати його рідну функцію процес "партія зображень", об'єднати кілька з них, відтворювати анімовані картинки і навіть, ви можете надрукувати будь-яке зображення, яке ви імпортували в інтерфейс.

Крім того, що кожна програма може робити самостійно, важливим є те, що деякі з цих програм вони не відображатимуть ті зображення, які вважаються "використанням JPEG", те, чим можна навіть помилуватися за його властивостями. Споживання оперативної пам’яті низьке, оскільки вона охоплює діапазон приблизно від 100 до 200 МБ. Якщо з якихось причин ви двічі клацнули на зображенні, і всередині нього містився зловмисний код, рекомендуємо проаналізувати, чи не було проникнення будь-якого типу шкідливого програмного забезпечення. з альтернативою, про яку ми згадали вище, який, до речі, абсолютно безкоштовний.