Moltes han estat les persones en el món que han estat treballant durant pràcticament l'arribada a el mercat de la Nintendo Switch per aconseguir hackejar el seu sistema operatiu. Al seu torn, som segur estaràs pensant, també han estat molts els enginyers de Nintendo i experts en seguretat que han anat apedaçant possibles errors de sistema per aconseguir que aquest procés no es pogués realitzar a la famosa videoconsola de la companyia japonesa.

Després de tots aquests mesos d'espera, sobretot després que durant el passat mes de febrer veiessin la llum les primeres pistes que ens van alarmar a tots sobre el fet que finalment sí que es pogués hackejar la consola, avui tenim la confirmació definitiva, mateixa que ens arriba des de dos grups diferents de desenvolupadors de gestes i que confirmen que, tot el que vulgui, podrà personalitzar a l'complet la seva unitat gràcies a una vulnerabilitat detectada en el processador Nvidia Tegra X1 present a la consola.

Tot i que es coneix la vulnerabilitat utilitzada per hackar la Nintendo Switch, ningú podrà fer res per esmenar l'error

Sense cap dubte, el més preocupant per a Nintendo avui dia passa pel fet que, tot i que els seus enginyers, a causa de la publicació oficial per part dels dos grups de desenvolupadors de gestes de com es porta a terme el procés i què vulnerabilitat ha estat la utilitzada per hackejar la consola de Nintendo, els seus enginyers no poden fer res, al menys en les videoconsoles que ja han sortit de fàbrica i estan repartides per tot el món, hagin estat comprades ja o estiguin encara repartides per les botigues.

Entrant una mica més en detall, a el parer parlem d'un petit error detectat en l'SoC Tegra X1. Gràcies a el mateix ara qualsevol usuari amb un mínim de coneixements podrà executar en la seva Nintendo Switch codi font amb la capacitat de permetre-instal·lar ara un sistema operatiu Linux, emuladors, jocs no oficials i fins i tot es podria arribar a el punt, o al menys això és el que ja es comenta a la comunitat, de realitzar còpies de seguretat dels jocs emmagatzemats a la videoconsola.

ReSwitched i FailOverflow han estat els responsables de l'hackeo a la Nintendo Switch

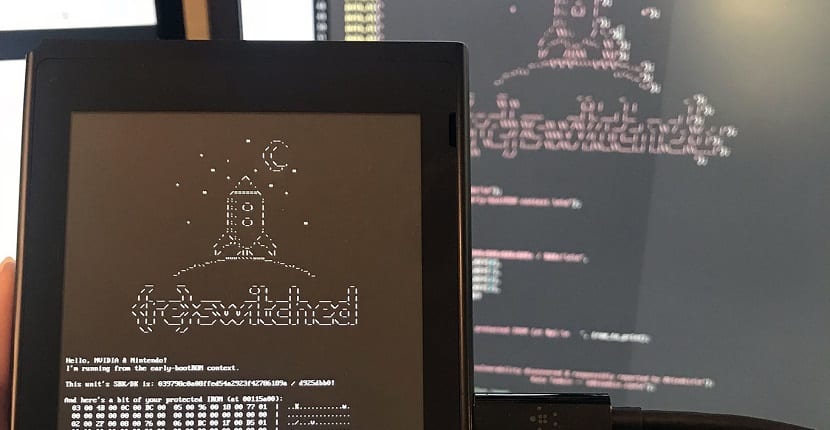

Els responsables d'aquesta fita han estat els equips ReSwitched i FailOverflow. En el cas concret de l'equip ReSwitched, Els seus integrants ja han tingut temps per desenvolupar una eina coneguda com fusée Gelée i funciona d'una manera tan senzilla com el aprofitar la vulnerabilitat present en el Nvidia Tegra X1 quan es realitza una recuperació USB. En aquest punt s'accedeix a l'ROM d'arrencada via el que posar un nou firmware totalment a mida d'una forma molt senzilla, una opció que pot ser la utilitzada per molts usuaris.

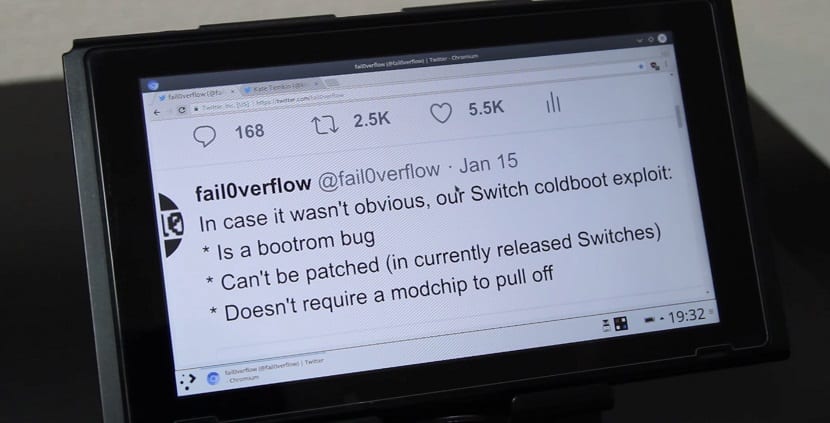

Pel que fa a la proposta de FailOverflow, Ens trobem amb ShofEL2. Gràcies a aquest eina podràs instal·lar distribucions basades en Linux i fins i tot emuladors. Aquesta eina ja està disponible per a qualsevol usuari que vulgui utilitzar-lo encara que no és tan senzill com l'anterior, en part perquè el fer-ho porta un alt risc que pot acabar amb la teva consola incendiada pel fet que cal jugar amb els voltatges de la pròpia Nintendo Switch, És més, segons apareix en la pròpia web de FailOverflow:

Si el teu Switch s'incendia o es converteix en Ouya, no és la nostra culpa. De debò, no et queixis si alguna cosa surt malament.

ReSwitched espera tenir a punt les guies per a l'ús del seu programari abans de el 15 de juny

Sigui com sigui, per poder instal·lar qualsevol dels dos gestes cal crear un curtcircuit en un dels pins de l'connector de l'Joy-Amb dret. Gràcies precisament a aquest petit curtcircuit s'activa la manera de recuperació USB. El problema amb el Tegra X1 de Nvidia està en que, durant la comprovació, la plataforma demana 65.535 bytes per cada petició, una quantitat que supera àmpliament la capacitat de la memòria intermèdia DMA al ROM d'arrencada via. A causa d'aquest desbordament es dóna accés a totes les aplicacions protegides de sistema permetent executar qualsevol tipus de codi.

De moment Nintendo no s'ha posicionat pel que fa a una possible solució que pugui donar a tots els usuaris que utilitzin aquestes tècniques per hackejar dispositiu. Reparar-les via programari no és una solució viable ja que caldria caldria canviar gran part del programari que s'utilitza de manera que els desenvolupadors d'aquest exploit aposten més al fet que la companyia pugui bloquejar l'accés als serveis online als usuaris que personalitzin els seus dispositius.

Com a detall final, comentar-te que, tal com ha estat anunciat pels components de ReSwitched, el seu programari i totes les guies i tutorials necessaris per a utilitzar-los estaran llestos abans de l'15 de juny.