Beaucoup ont été les gens dans le monde qui ont travaillé pendant pratiquement l'arrivée sur le marché de la Nintendo Switch pour faire pirater votre système d'exploitation. Dans le même temps, nous sommes sûrs que vous pensez, il y a également eu de nombreux ingénieurs et experts en sécurité Nintendo qui ont corrigé d'éventuelles erreurs dans le système pour s'assurer que ce processus ne pourrait pas être effectué dans la célèbre console de jeux vidéo des Japonais. compagnie.

Après tous ces mois d'attente, surtout après la découverte des premiers indices en février dernier qui nous ont tous alarmés sur le fait que finalement si la console pouvait être piratée, nous avons aujourd'hui la confirmation finale, la même qui nous vient de deux groupes différents de exploiter les développeurs et qui confirment que, quiconque le souhaite, pourra personnaliser entièrement son unité grâce à un vulnérabilité détectée dans le processeur Nvidia Tegra X1 présent sur la console.

Bien que la vulnérabilité utilisée pour pirater la Nintendo Switch soit connue, personne ne pourra rien faire pour corriger l'erreur

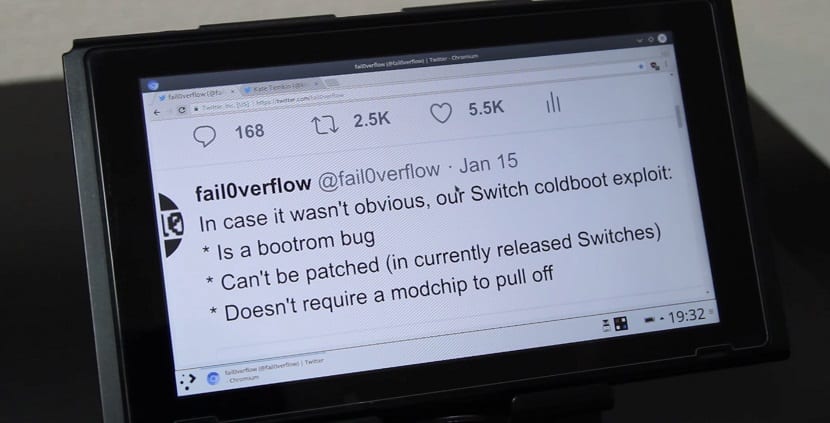

Sans aucun doute, la chose la plus inquiétante pour Nintendo aujourd'hui est le fait que, malgré le fait que ses ingénieurs, en raison de la publication officielle par les deux groupes de développeurs d'exploits sur la façon dont le processus est effectué et à quelle vulnérabilité a été utilisée pirater la console Nintendo, vos ingénieurs ne peuvent rien faire, du moins sur les consoles de jeux qui ont déjà quitté l'usine et ils sont distribués dans le monde entier, qu'ils aient déjà été achetés ou qu'ils soient encore distribués par les magasins.

Pour entrer dans un peu plus de détails, apparemment, nous parlons d'un petit défaut détecté dans le SoC Tegra X1. Grâce à lui, tout utilisateur avec un minimum de connaissances pourra désormais exécuter du code source sur sa Nintendo Switch avec la possibilité de lui permettre d'installer, par exemple, un système d'exploitation Linux, des émulateurs, des jeux non officiels et il pourrait même arriver à l'intérêt, ou du moins c'est ce qui est déjà discuté dans la communauté, de faire des copies de sauvegarde des jeux stockés sur la console vidéo.

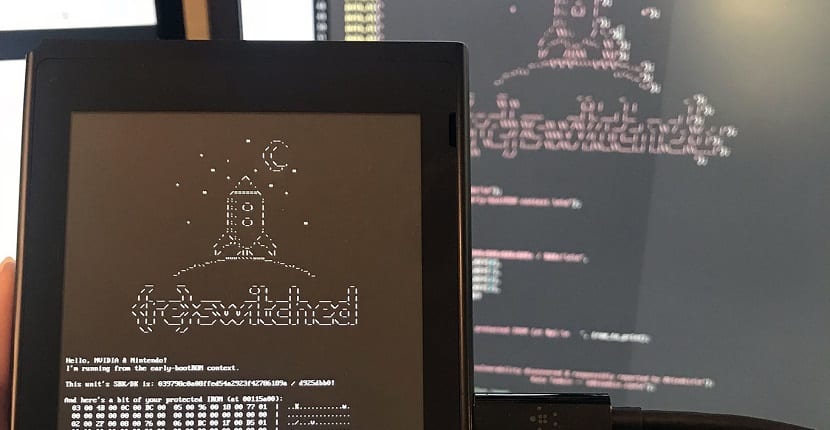

ReSwitched et FailOverflow sont responsables du piratage de la Nintendo Switch

Les responsables de cette étape importante sont les équipes ReSwitched et FailOverflow. Dans le cas spécifique de l'équipement ReSwitched, ses membres ont déjà eu le temps de développer un outil dit Gelée de Fusée et cela fonctionne d'une manière aussi simple que exploiter la vulnérabilité présente dans le Nvidia Tegra X1 lors d'une récupération USB. À ce stade, vous accédez au bootROM qui vous permet d'installer un nouveau firmware entièrement personnalisé d'une manière très simple, une option qui peut être utilisée par de nombreux utilisateurs.

Concernant la proposition de ÉchecDébordement, nous avons rencontré ShofEL2. Grâce à cet outil, vous pouvez installer des distributions basées sur Linux et même des émulateurs. Cet outil est déjà disponible pour tout utilisateur qui souhaite l'utiliser, même s'il n'est pas aussi simple que le précédent, en partie parce cela comporte un risque élevé qui peut finir avec votre console en feu parce que vous devez jouer avec les tensions de la Nintendo Switch elle-mêmeDe plus, tel qu'il apparaît sur le site Web FailOverflow:

Si votre Switch prend feu ou devient Ouya, ce n'est pas de notre faute. Sérieusement, ne vous plaignez pas si quelque chose ne va pas.

ReSwitched s'attend à avoir les guides d'utilisation de son logiciel prêts avant le 15 juin

Quoi qu'il en soit, pour installer l'un des deux exploits, vous devez créer un court-circuit dans l'une des bonnes broches du connecteur Joy-Con. Grâce précisément à ce petit court-circuit, le mode de récupération USB est activé. Le problème avec le Tegra X1 de Nvidia est que, lors des tests, la plate-forme demande 65.535 XNUMX octets pour chaque requête, une quantité qui dépasse de loin la capacité du tampon DMA dans le bootROM. En raison de ce débordement, l'accès est donné à toutes les applications protégées du système, permettant l'exécution de tout type de code.

Pour le moment, Nintendo ne s'est pas positionné quant à une solution possible qu'elle peut donner à tous les utilisateurs qui utilisent ces techniques pour pirater leur appareil. Les réparer via un logiciel n'est pas une solution viable car une grande partie du logiciel utilisé devrait être modifiée, de sorte que les développeurs de cet exploit parient davantage que l'entreprise peut bloquer l'accès aux services en ligne aux utilisateurs qui personnalisent leurs appareils.

Pour finir, dites-vous que, comme annoncé par les composants ReSwitched, ses logiciels et tous les guides et tutoriels nécessaires pour les utiliser seront prêts avant le 15 juin prochain.