在Nintendo Switch進入市場的過程中,世界上有很多人在努力工作。 讓您的操作系統被黑客入侵。 同時,我們確信您在想,還有許多Nintendo工程師和安全專家正在修補可能的系統錯誤,以確保無法在日本公司著名的遊戲機中執行此過程。

經過所有這些月的等待,尤其是在去年XNUMX月的第一個線索曝光之後,使我們震驚的事實是最終該控制台可能會被黑客入侵,今天,我們得到了明確的確認,這是來自兩個不同的利用漏洞的群體開發人員並確認,任何人都可以通過以下方式完全自定義其單元: 在Nvidia Tegra X1處理器中檢測到漏洞 出現在控制台上。

儘管已知用於黑客入侵Nintendo Switch的漏洞,但是沒有人能夠做任何事情來糾正錯誤

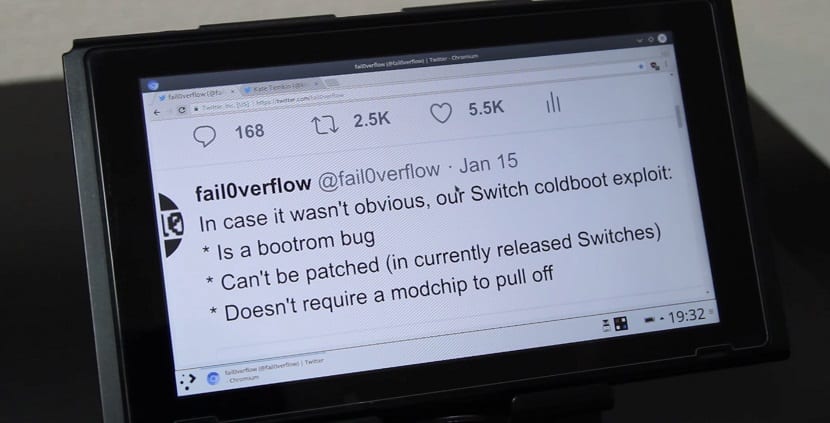

毫無疑問,當今任天堂最擔心的事情是,儘管有其工程師,但由於兩組開發人員的正式發布,該過程的開發方式以及利用了哪些漏洞的漏洞仍然存在。入侵Nintendo控制台, 您的工程師無法做任何事情,至少在已經離開工廠的遊戲機上 無論是已經購買還是仍在商店中分發,它們都分佈在世界各地。

再詳細一點,顯然我們在談論 在Tegra X1 SoC中檢測到小故障。 多虧了它,現在任何知識最少的用戶都將能夠在Nintendo Switch上運行源代碼,並具有允許他們安裝例如Linux操作系統,模擬器,非官方遊戲的功能,甚至可以至少在社區中已經討論過這一點,以製作存儲在遊戲控制台中的遊戲的備份副本。

ReSwitched和FailOverflow負責對Nintendo Switch的黑客攻擊

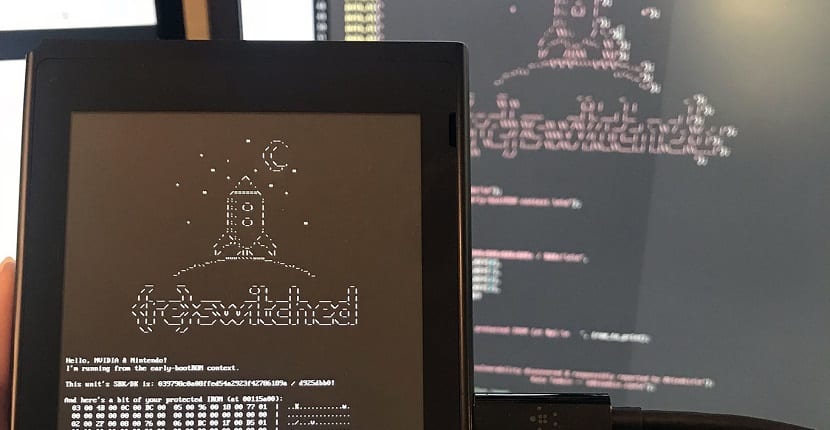

負責此里程碑的是ReSwitched和FailOverflow團隊。 在設備的特定情況下 重新切換,其成員已經有時間開發一種稱為 FuséeGelée 它就像 執行USB恢復時,利用Nvidia Tegra X1中存在的漏洞。 此時,您可以訪問bootROM,它使您能夠以非常簡單的方式安裝完全自定義的新固件,該選項可供許多用戶使用。

關於提案 失敗溢出,我們遇到了 電擊EL2。 借助此工具,您可以安裝基於Linux的發行版,甚至可以安裝仿真器。 想要使用它的任何用戶都已經可以使用該工具,儘管它不像上一個那樣簡單,部分原因是 這樣做會帶來很高的風險 最終可能導致控制台著火,因為 您必須使用Nintendo Switch本身的電壓更重要的是,它顯示在FailOverflow網站上:

如果您的Switch著火或變成Ouya,那不是我們的錯。 認真地說,如果出現問題,請不要抱怨。

ReSwitched希望在15月XNUMX日之前準備好其軟件使用指南。

無論如何,要安裝這兩個漏洞,您必須 在正確的Joy-Con連接器引腳之一中造成短路。 由於這種小短路,USB恢復模式被激活。 Nvidia的Tegra X1的問題在於,在測試過程中,平台為每個請求請求65.535個字節,這一數量遠遠超過了bootROM中DMA緩衝區的容量。 由於此溢出,將訪問系統的所有受保護應用程序,從而允許執行任何類型的代碼。

目前,任天堂尚未確定其可能提供給使用這些技術來入侵其設備的所有用戶的可能解決方案。 通過軟件修復它們不是可行的解決方案,因為必須對所用軟件的大部分進行更改,因此,此漏洞利用的開發者押注公司可以 阻止訪問在線服務 個性化其設備的用戶。

最後,請告訴您,正如ReSwitched組件所宣布的那樣,其軟件和 準備使用它們所需的所有指南和教程 在下一個15月XNUMX日之前.